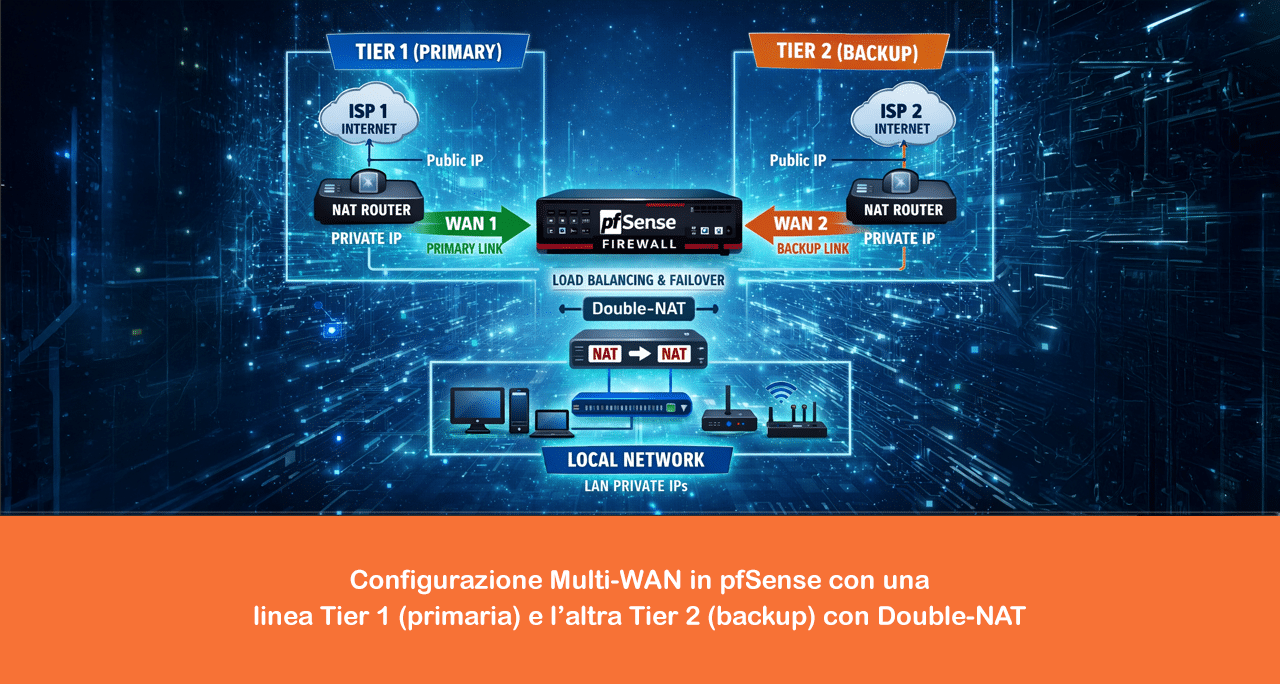

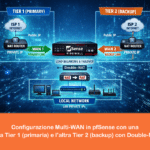

Negli scenari di rete moderni, la continuità del servizio e l’affidabilità della connettività Internet sono requisiti fondamentali, soprattutto in ambito aziendale o professionale.

Una delle soluzioni più efficaci per garantire alta disponibilità è l’utilizzo di una configurazione Multi-WAN, che consente di sfruttare più collegamenti Internet con ruoli differenti.

In questo articolo vedremo come configurare pfSense in modalità Multi-WAN utilizzando una linea Tier 1 come collegamento primario e una linea Tier 2 come backup, affrontando anche un caso spesso sottovalutato ma molto comune: la presenza di Double-NAT.

Analizzeremo i principi di funzionamento, le scelte architetturali e le impostazioni necessarie per ottenere un failover affidabile, minimizzando disservizi e problemi di routing in un contesto reale.

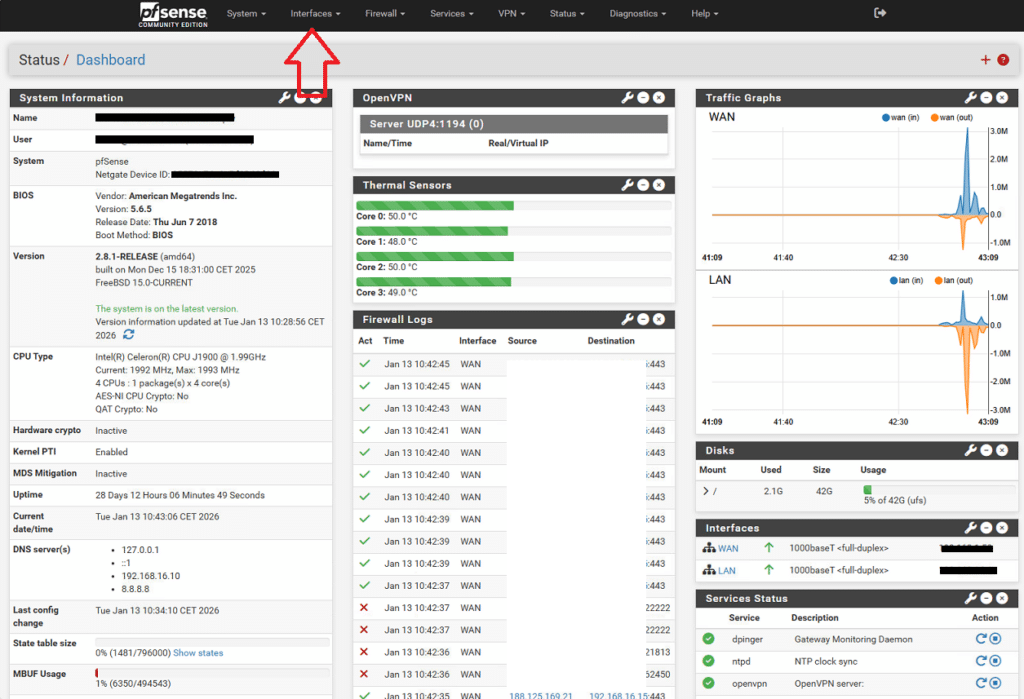

SCENARIO

COLLEGAMENTO FISICO E ASSEGNAZIONE DELLE INTERFACCE DI RETE

Collega ADSL1 a una porta WAN (es. WAN).

Collega ADSL2 a un’altra porta (es. OPT1).

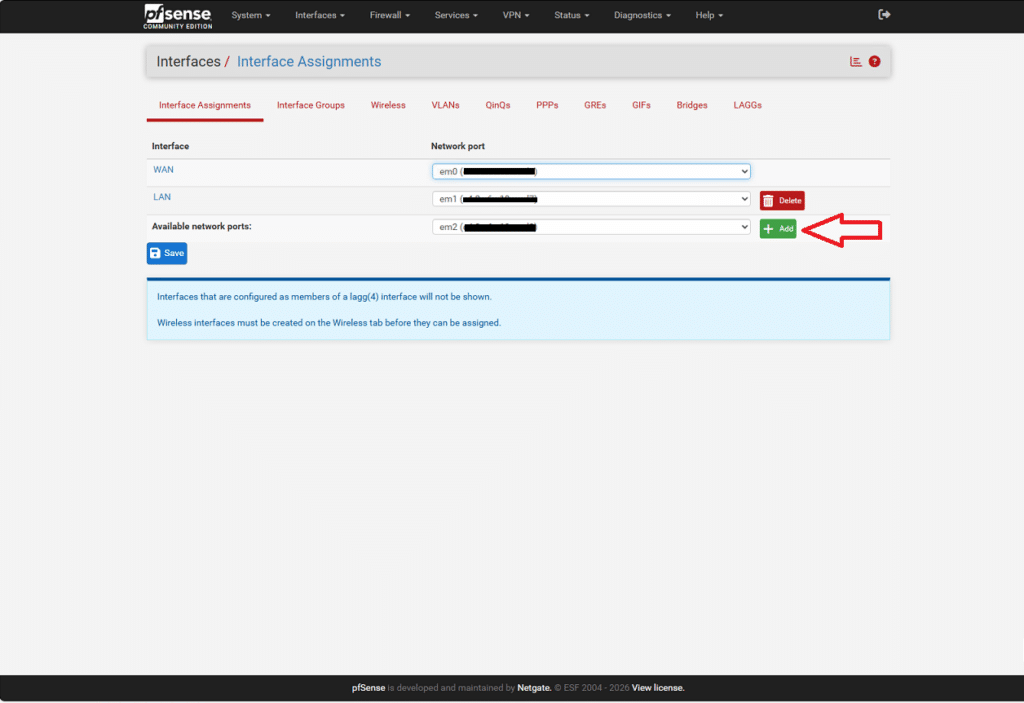

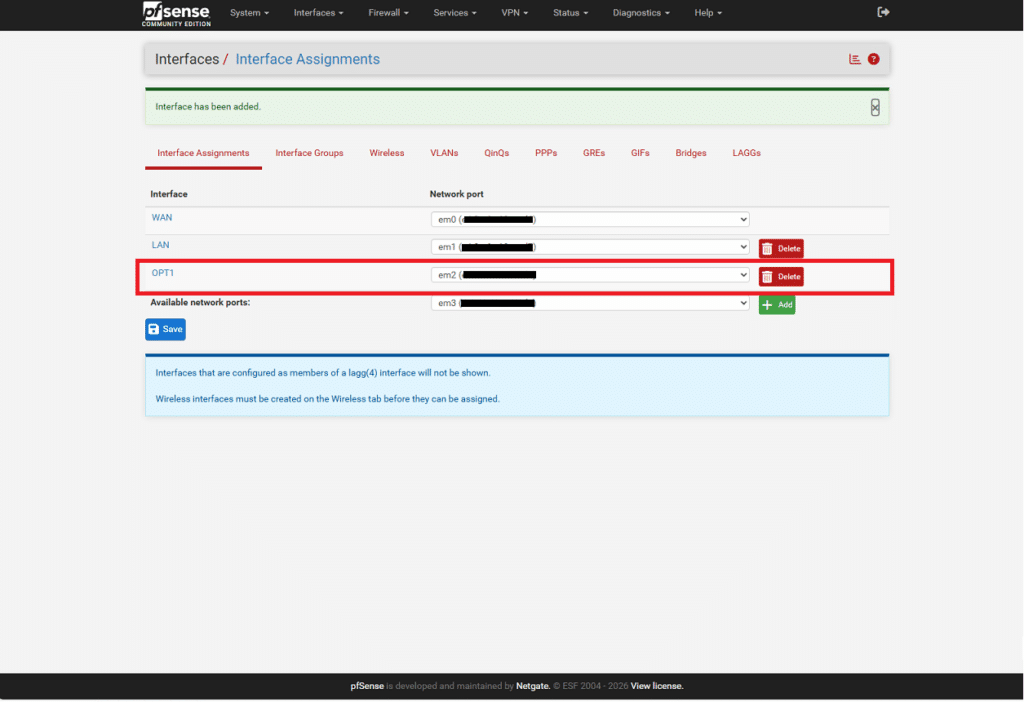

Vai su Interfaces → Assignments

Assicurati che WAN sia la primaria

Cliccare su Add per aggiungere OPT1

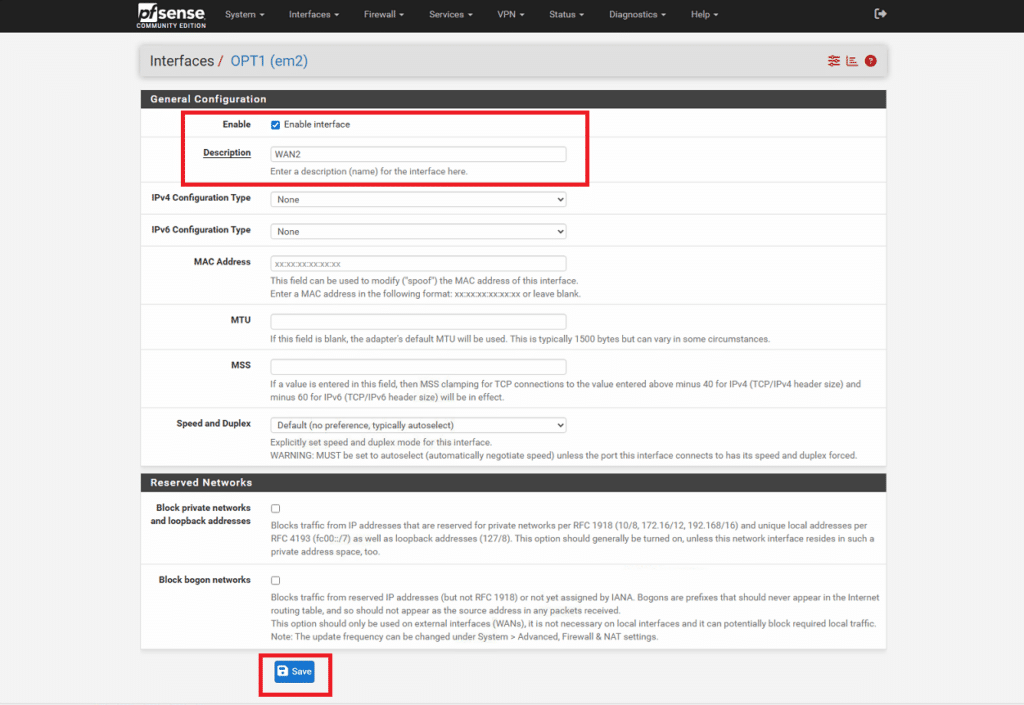

Se è tutto OK dovremmo visualizzare la nuova interfaccia aggiunta. Cliccare su OPT1 per modificare il nome dell’interfaccia

Rinominare l’interfaccia in WAN2 e abilitarla.

Cliccare Save

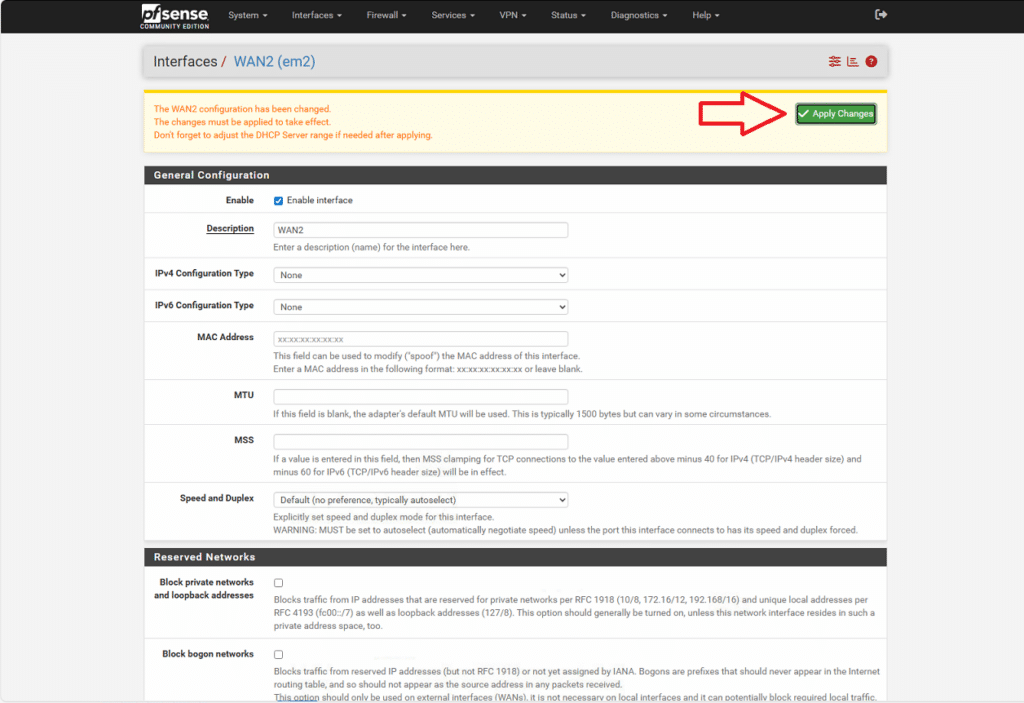

Cliccare su Apply Changes

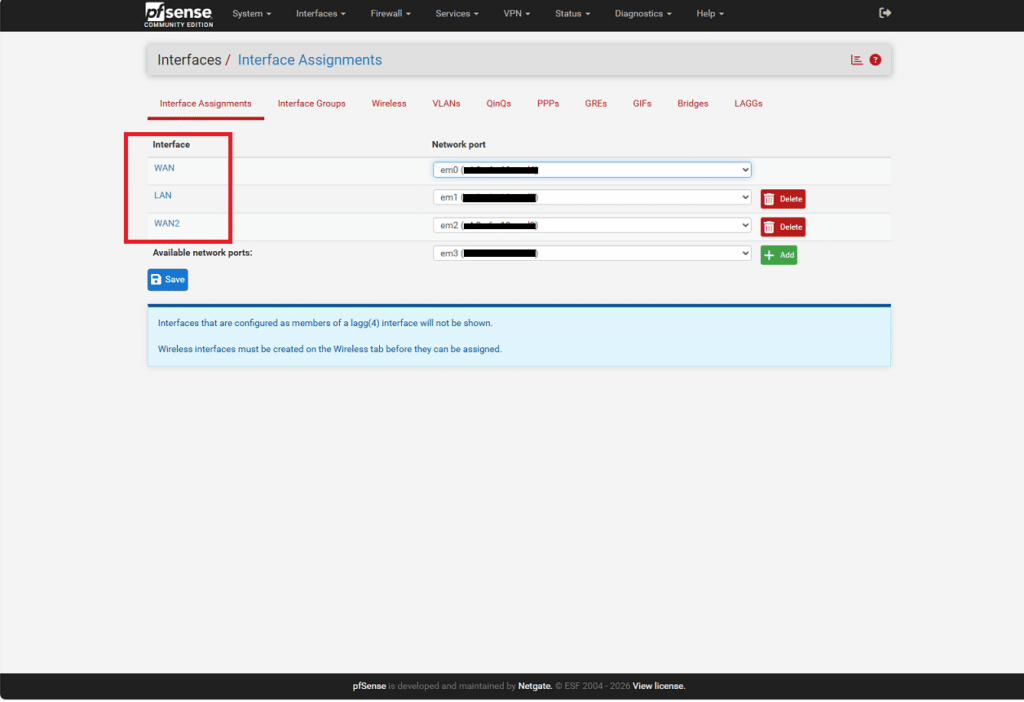

Se abbiamo fatto tutto correttamen te dovremmo visualizzare un schermata come quella sovrastante

Vai su Interfaces → WAN e Interfaces → WAN2

Enable

Imposta il tipo corretto:

Se il modem fa PPPoE: seleziona PPPoE e inserisci user/pass

Se il modem fa routing/NAT e pfSense prende IP via modem: DHCP

Salva e Apply Changes

NOTA BENE: se i modem sono in router mode (fanno NAT), funziona lo stesso per il failover, ma alcune cose (port forward, VPN) diventano più delicate.

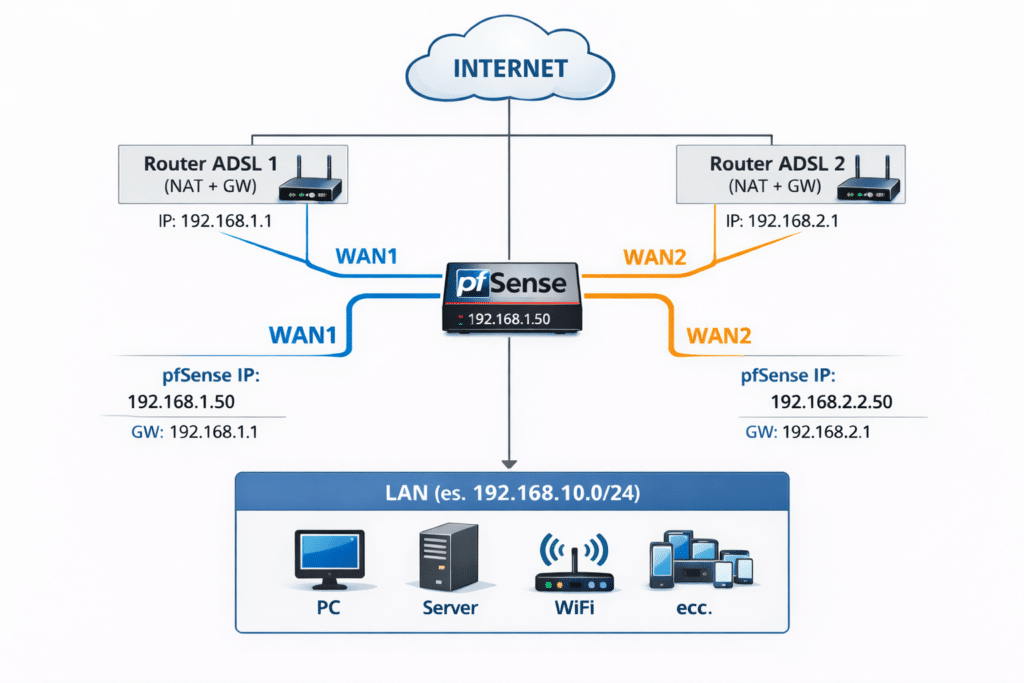

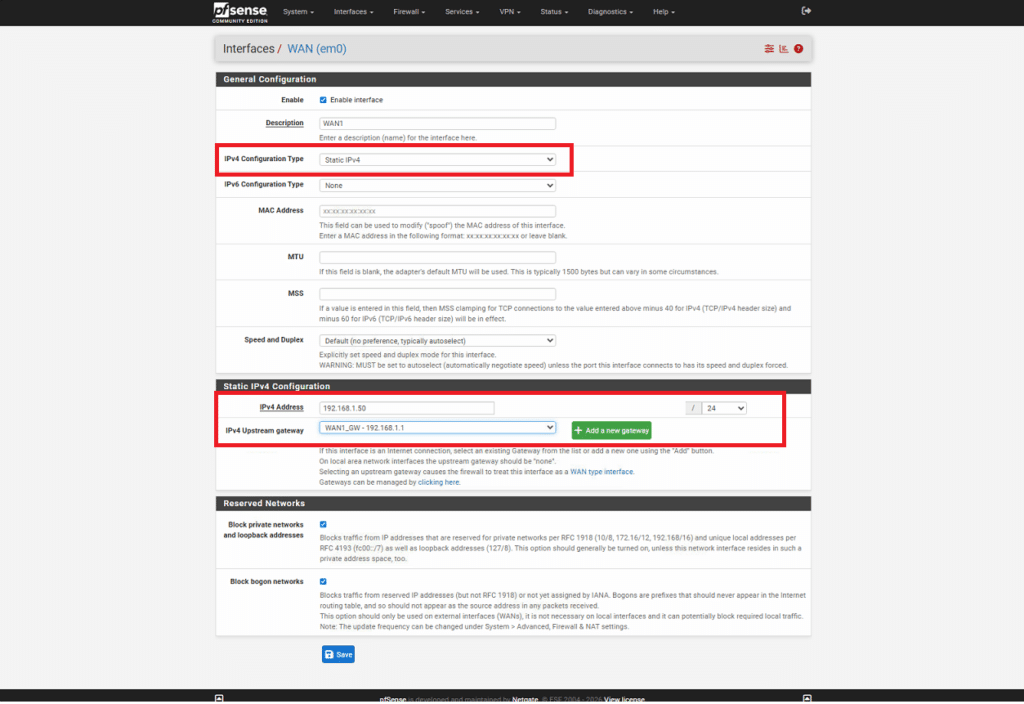

CONFIGURAZIONE DELLE WAN CON IP STATICO

Configura le WAN con IP statico

WAN1

Interfaces → WAN

IPv4 Configuration Type: Static IPv4

IP Address: 192.168.1.50/24

Gateway: 192.168.1.1 (router ADSL1)

Cliccare su Save

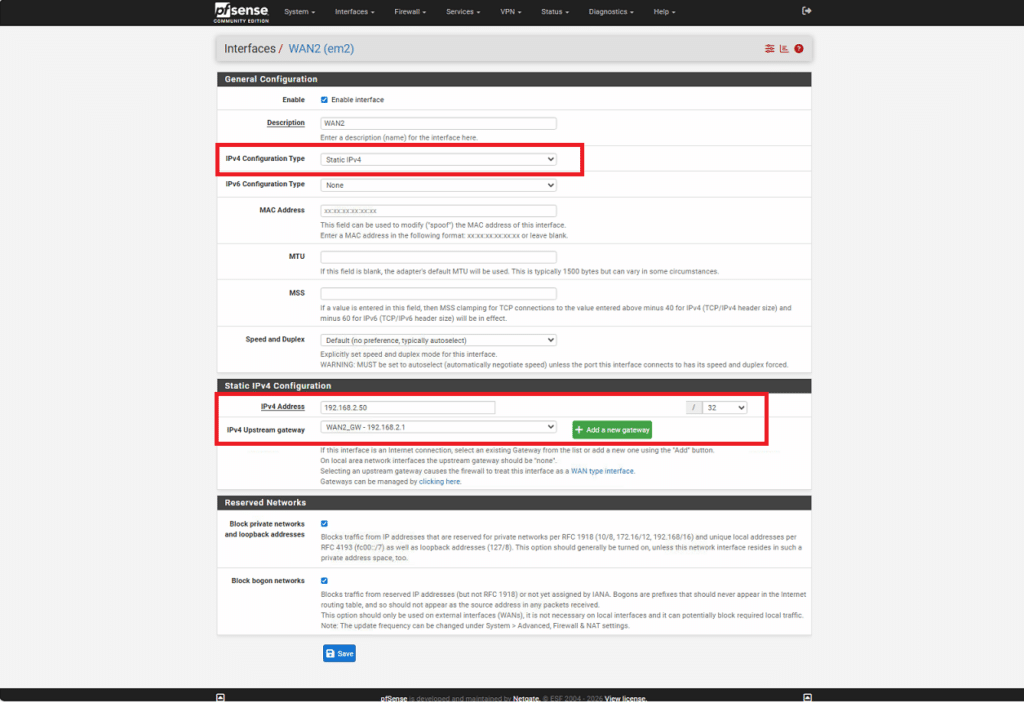

WAN2

Interfaces → WAN2

IPv4 Configuration Type: Static IPv4

IP Address: 192.168.2.50/24

Gateway: 192.168.2.1 (router ADSL2)

Cliccare su Save

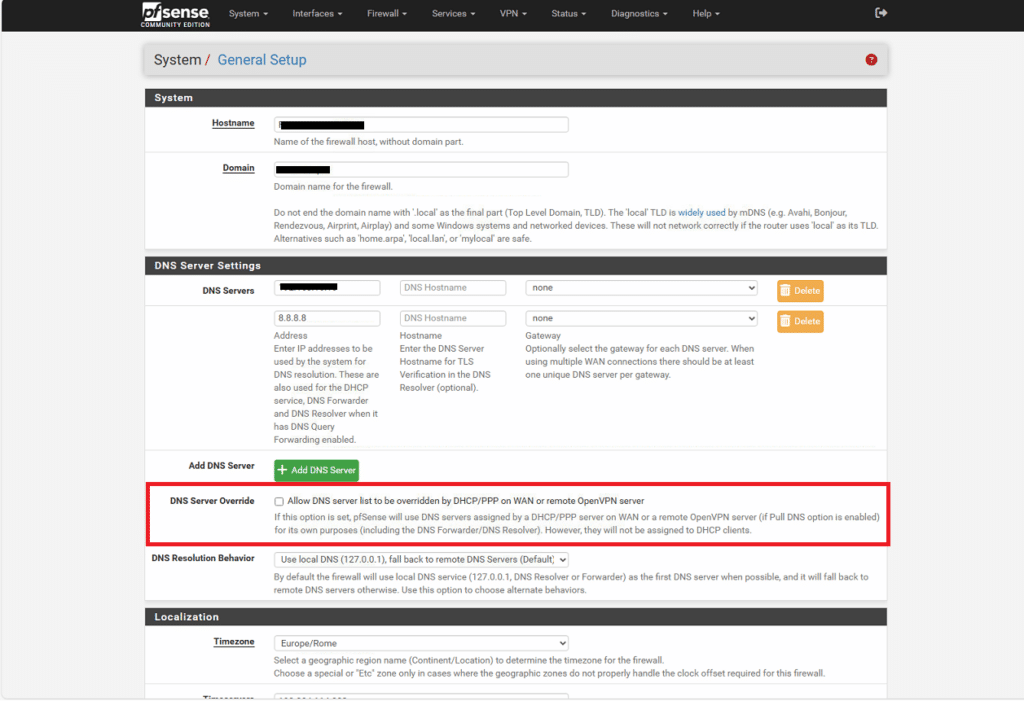

CONFIGURAZIONE DEL DNS

Fondamentale con double-NAT.

System → General Setup

Deselezionare:

❌ Allow DNS server list to be overridden by DHCP/PPP on WAN or remote OpenVPN server

✅ Cosa fa quando è abilitata:

pfSense userà i server DNS ricevuti automaticamente dal provider (via DHCP/PPP sulla WAN o da un server OpenVPN remoto, se configurato).

Questi DNS saranno usati da pfSense stesso, ad esempio per risolvere nomi durante aggiornament e/o per funzionalità del DNS Resolver / Forwarder

🚫 Cosa non fa:

Non passa questi DNS automaticamente ai client DHCP nella rete LAN.

I client riceveranno i DNS che hai configurato manualmente sotto Services > DHCP Server, oppure pfSense stesso come DNS (es. 192.168.10.1).

🔒 Quando abilitarla?

Se vuoi che pfSense usi i DNS del tuo ISP o VPN remota, ma mantieni il controllo sui DNS dei client.

Utile in ambienti dove i DNS per la rete interna devono essere fissi (es. Cloudflare, Google DNS, DNS filtranti come OpenDNS) ma vuoi comunque che pfSense possa risolvere tramite quelli assegnati dinamicamente.

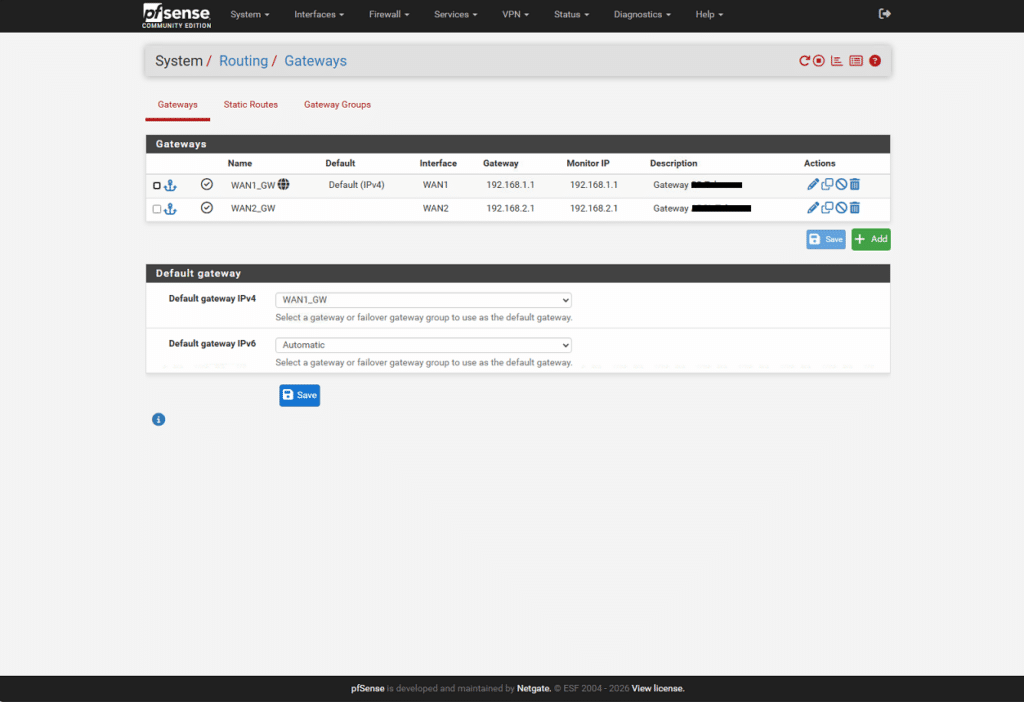

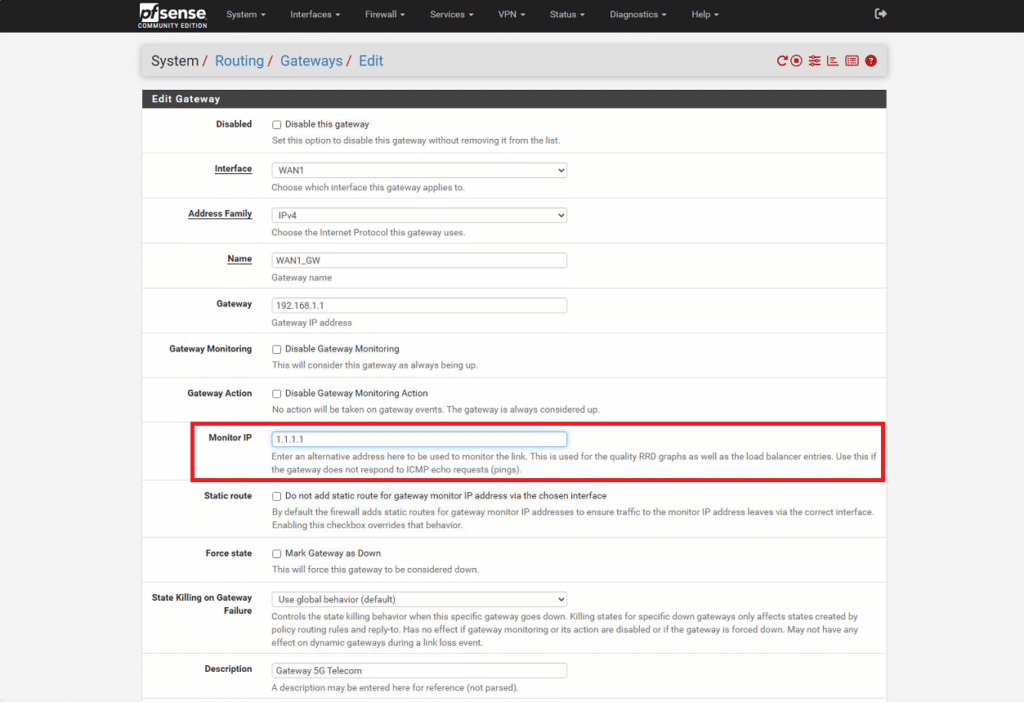

MONITOR IP: NON UTILIZZARE IL GATEWAY DEL ROUTER

⚠️ ATTENZIONE: Qui è il punto critico.

Se metti come monitor:

192.168.1.1

pfSense penserà che la WAN è OK anche se Internet è down.

La soluzione corretta è quella di utilizzare IP Pubblici diversi per le due WAN

Andare su System → Routing → Gateways

Per ogni gateway:

WAN1_GW

Monitor IP: 1.1.1.1

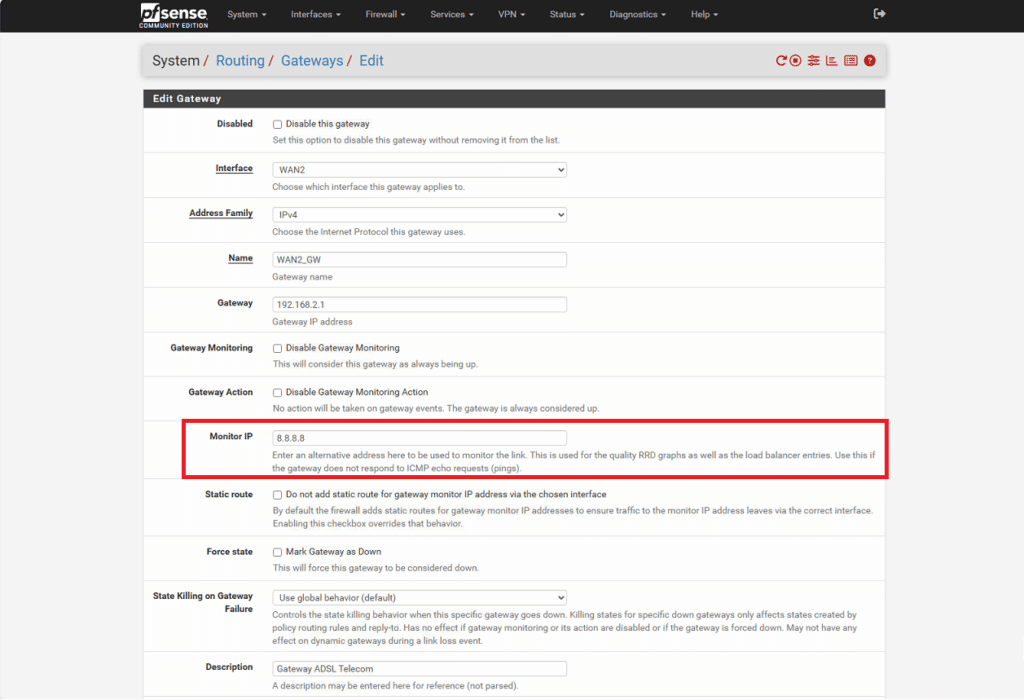

WAN2_GW

Monitor IP: 8.8.8.8

ATTENZIONE: Utilizzare IP pubblici e diversi per le due WAN

Salvare la configurazione

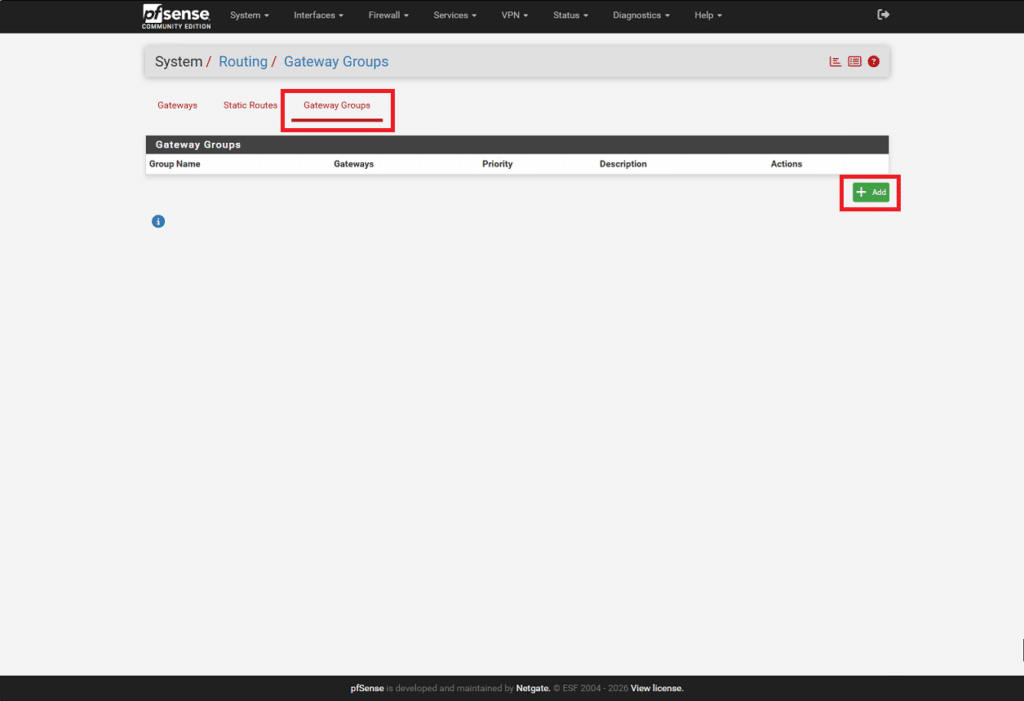

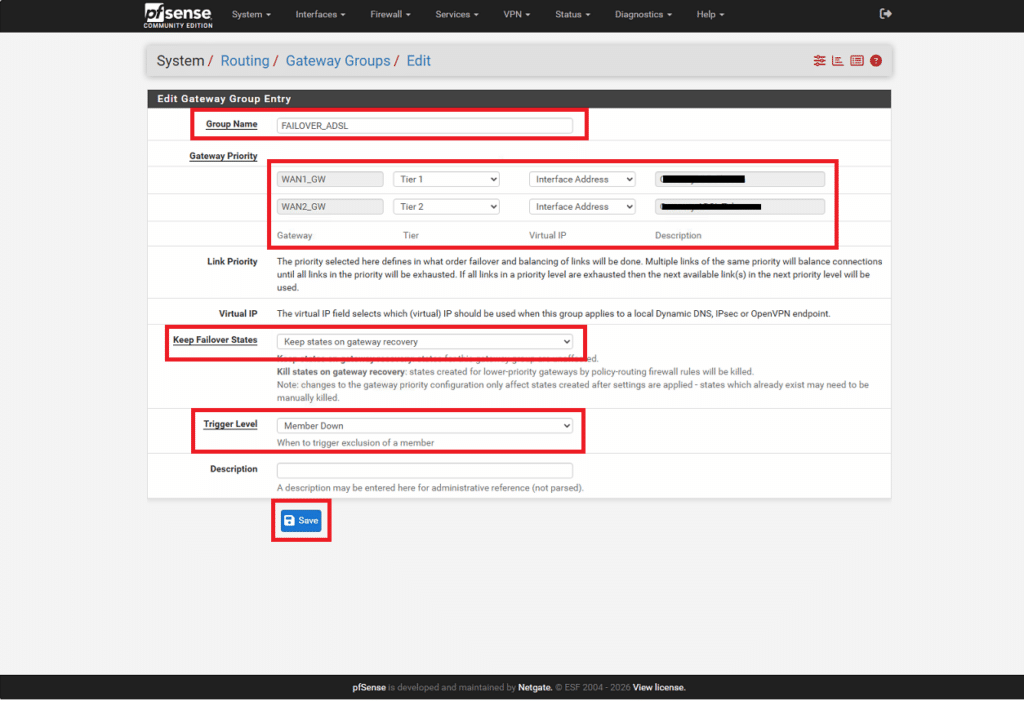

GATEWAY GROUP (FAILOVER PURO)

A questo punto procedere con la configurazione del Gateway Groups

Andare su System → Routing → Gateway Groups quindi cliccare Add

Impostazioni:

Nome: FAILOVER_ADSL

WAN1_GW → Tier 1

WAN2_GW → Tier 2

Keep Failover States: Keep states on gateway Recovery

Trigger Level: Member Down (failover solo se Internet è KO)

Cliccare su Save

🔁 Cos’è Keep Failover States

È un’impostazione dei Gateway Groups che decide cosa succede alle connessioni già aperte quando:

- un gateway primario torna UP

- dopo che il traffico era passato su un gateway secondario

📍 Non riguarda il firewall in sé, ma gli stati delle connessioni (state table).

🟢 Keep states on gateway recovery

📌 Cosa fa

Quando il gateway primario torna disponibile

Le connessioni aperte sul gateway di backup continuano a usare il backup

Le nuove connessioni useranno il primario

📶 Esempio pratico:

WAN_FIBRA (Tier 1) → cade

WAN_LTE (Tier 2) → prende il traffico

WAN_FIBRA torna UP

➡️ Download, VPN, call non si interrompono

➡️ Solo le nuove connessioni tornano su fibra

✅ MASSIMA continuità

❌ Uso più lento finché le sessioni finiscono

🎯 Scelta ideale per:

- VPN

- VoIP

- RDP

- Streaming

- Servizi “stateful”

🔴 Kill states on gateway recovery

📌 Cosa fa

Quando il gateway primario torna UP

pfSense termina forzatamente le connessioni che stavano usando il backup

Tutto il traffico torna subito sul primario

📶 Esempio pratico:

Fibra giù → traffico su LTE

Fibra torna UP

➡️ pfSense chiude le connessioni LTE

➡️ Browser ricarica, VPN si riconnette

✅ Ripristino immediato delle prestazioni

❌ Micro-interruzioni

🎯 Scelta ideale per:

- Linee LTE costose

- Ambienti dove la velocità è prioritaria

- Traffico web “stateless”

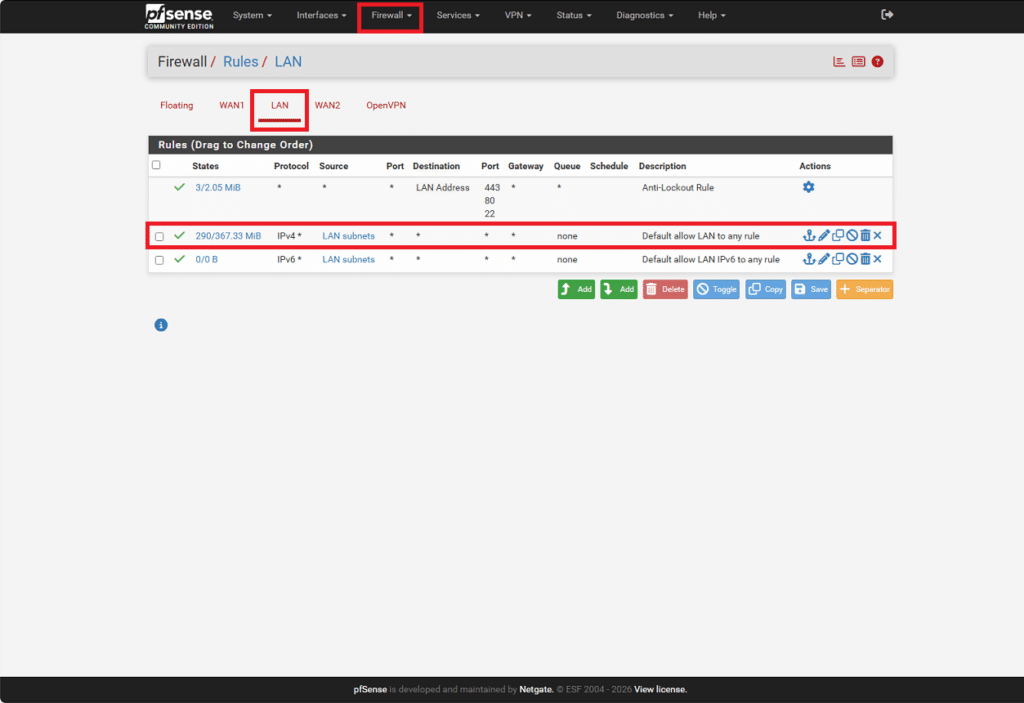

REGOLE LAN: ATTIVAZIONE DEL FAILOVER

A questo punto bisogna modificare la regola della LAN assegnandoli il nuovo gateway

Andare in Firewall → Rules → LAN

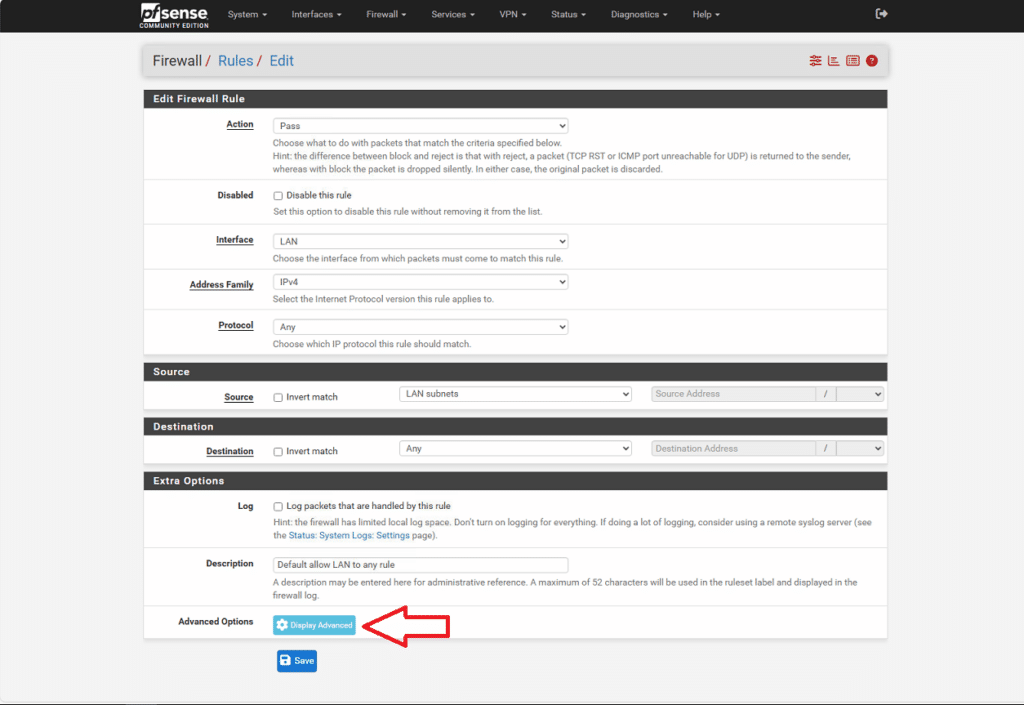

Quindi modificare la regola IPv4 Default allow LAN to any rule cliccando sulla matita

Cliccare su Display Advanced

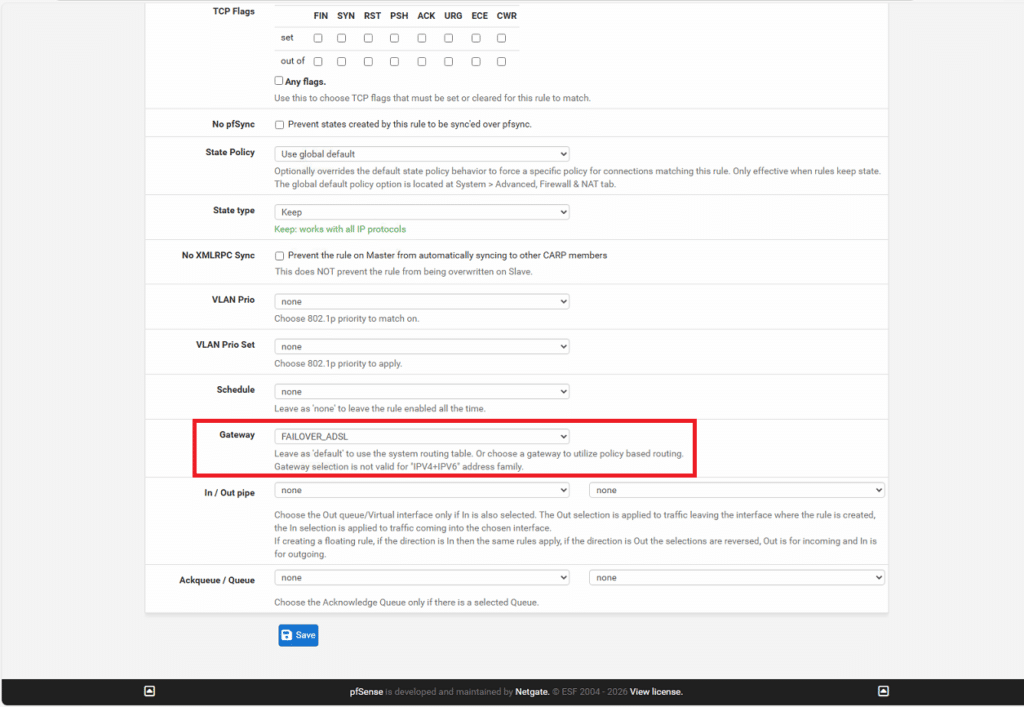

Andare al fondo della pagina e individuare l’impostazione Gateway

Quindi selezionare FAILOVER_ADSL

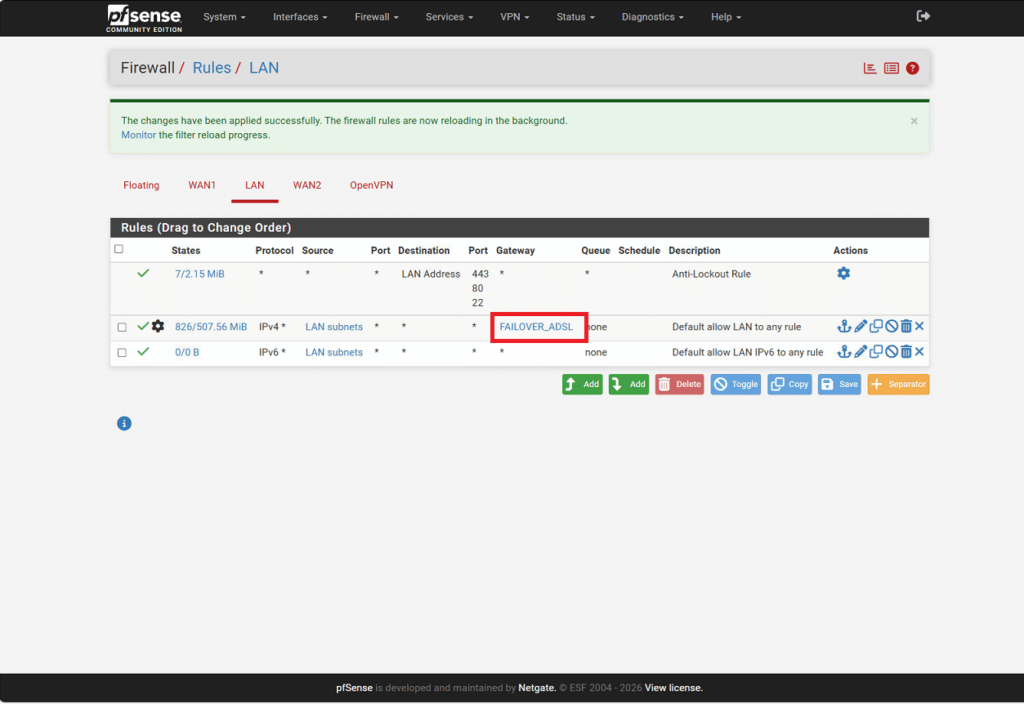

Save → Apply Changes

Se è tutto corretto dovremmo vedere una schermata come quella sovrastante

ATTENZIONE: Senza questo passaggio NON scatterà MAI il failover.

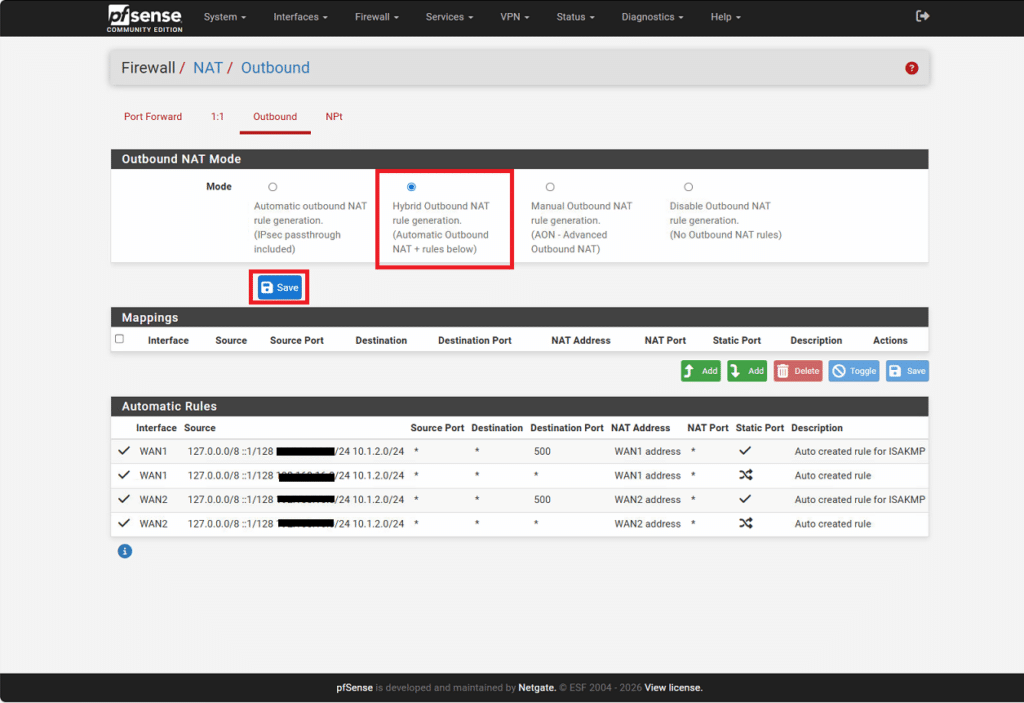

OUTBOUND NAT

A questo punto è necessario configurare l’Outbound NAT

Andare su Firewall → NAT → Outbound

Selezionare l’opzione Hybrid Outbound NAT e salvare.

Controllare che nelle Automatic Rules esistano le regole come da immagine sovrastante

LAN net → WAN address

LAN net → WAN2 address

ATTENZIONE: Se mancano aggiungerle manualmente.

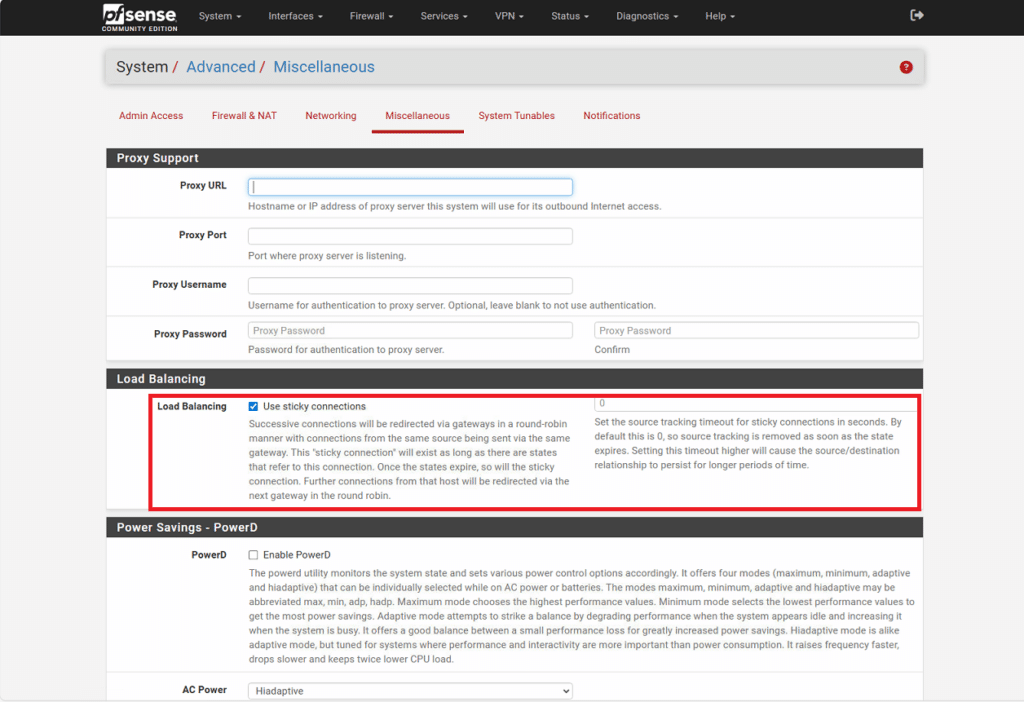

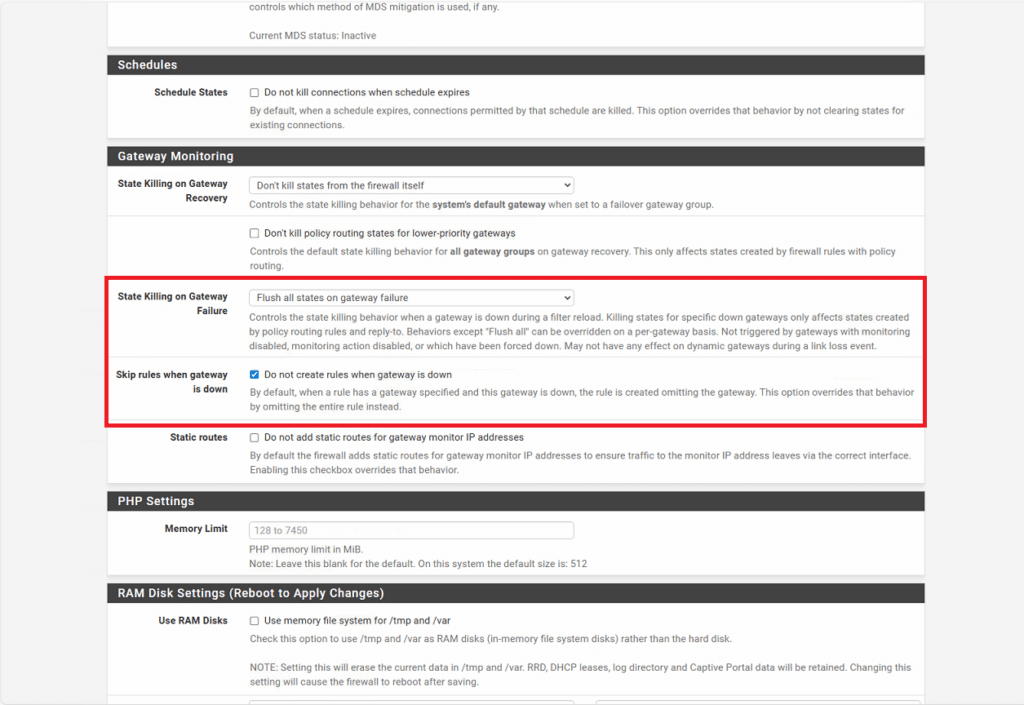

CONFIGURAZIONE LOAD BALANCING E GATEWAY MONITORING

In pfSense, l’impostazione Load Balancing → Use sticky connections serve a mantenere la coerenza delle connessioni quando usi più gateway WAN in bilanciamento.

Andare su System → Advanced → Miscellaneous

Quindi abilitare l’opzione Load Balancing – Use stickly connections

Andare verso il fondo della pagine ed individuare l’impostazione Gateway Monitoring

Nella sezione State Killing on Gateway Failure configurare Flush all stetes on gateway failure

Nella sezione Skip rules when gateway is down abilitare l’opzione Do not create rules when gateway is down

Save → Apply Changes

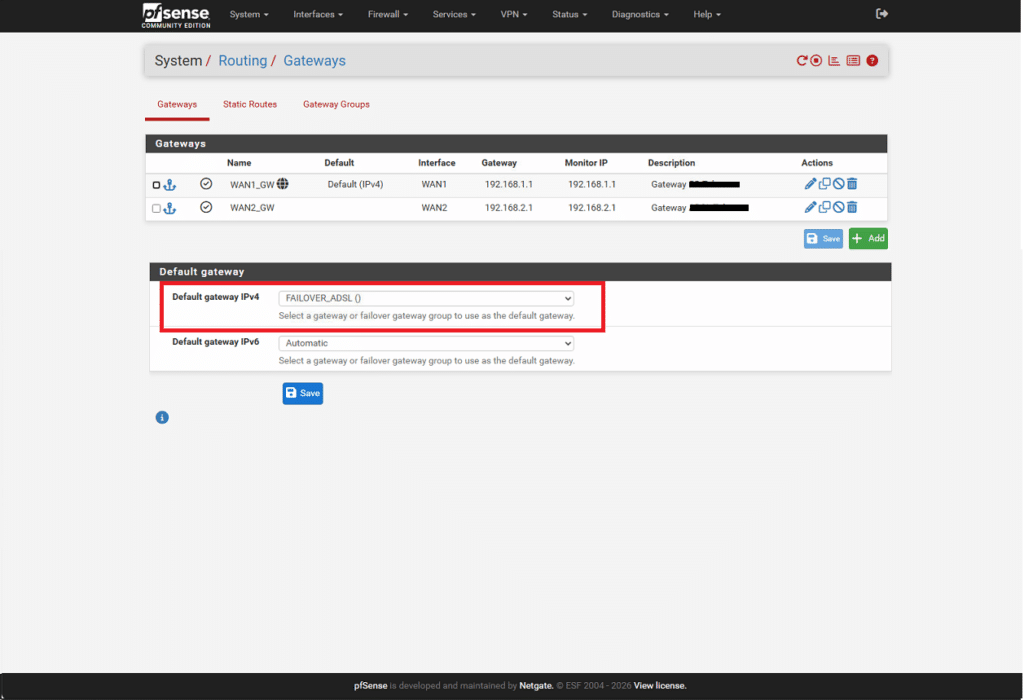

CONFIGURAZIONE DEL DEFAULT GATEWAY

L’ultimo step da fare è quello di configurare come Default Gateway il Gateway Group

Selezionare dal menù a tendina il Gateway Group FAILOVER_ADSL creato in precedenza.

Save → Apply Changes

TEST DI FUNZIONAMENTO

Da un PC in LAN:

ping 1.1.1.1 -t

Spegnere o scollegare il Router ADSL1

Dopo 5–10 secondi:

qualche timeout

poi il ping riprende via ADSL2

Riaccendere ADSL1:

pfSense tornerà sulla primaria

Controllare il Gateway Primario in: Status → Gateways

⚠️ LIMITAZIONI NORMALI (non errori)

Con router davanti a pfSense:

❌ Le connessioni attive cadono durante lo switch

❌ Port forwarding complicato (doppio NAT)

❌ VPN in ingresso più complessa

✅ Navigazione, mail, update → OK

✅ Failover → OK

🔥 MIGLIORIE CONSIGLIATE (se puoi)

Se i router lo permettono:

Mettili in DMZ verso pfSense

Oppure in bridge (ideale)

0 commenti