Le chiavette USB possono essere un mezzo per la diffusione di malware o per l’esfiltrazione di informazioni aziendali riservate.

Al fine di evitare problematiche di questa natura è possibile inibire l’utilizzo di periferiche USB per l’archiviazione dei dati mediante Microsoft Intune.

In questo articolo verranno proposte tre soluzioni che permettono di limitare l’utilizzo di chiavette USB ed altre periferiche storage (come ad esempio gli smartphones), tutte le soluzioni proposte raggiungono lo scopo, però in base a quale si sceglie, l’esperienza utente è molto diversa.

PREREQUISITI

Al fine di poter effettuare le modifiche richieste sul portale Microsoft Intune (https://intune.microsoft.com/) è necessario disporre di un utenza con il ruolo Intune Service Administrator o con il ruolo Global Administrator.

INIBIRE L’INSTALLAZIONE DEI DISPOSITIVI

La prima soluzione proposta serve ad inibire l’installazione dei dispositivi storage esterni e potenzialmente la stessa soluzione potrebbe essere applicata per limitare l’utilizzo di dispositivi di categorie diverse (CPU, stampanti, porte COM, mouse…).

La policy mostrata in questo paragrafo è la più restrittiva delle tre proposte, però consente agli amministratori di riabilitare i dispositivi fino al riavvio successivo direttamente dallo snap-in devmgmt.msc.

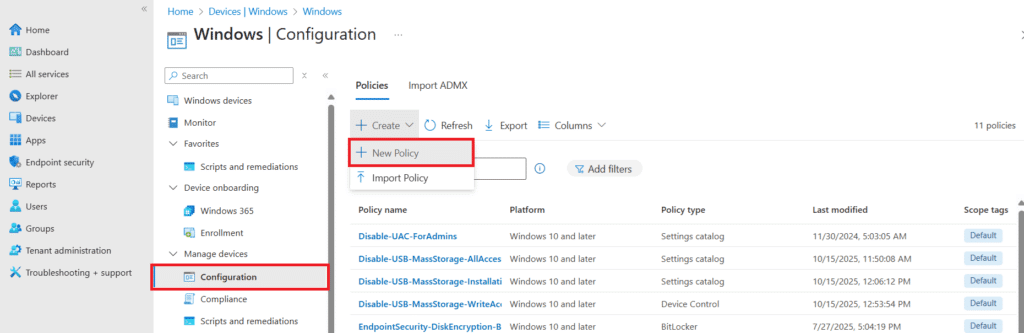

Accedere al portale Microsoft Intune, navigare su Devices > Windows > Configuration, cliccare su Create e selezionare New Policy

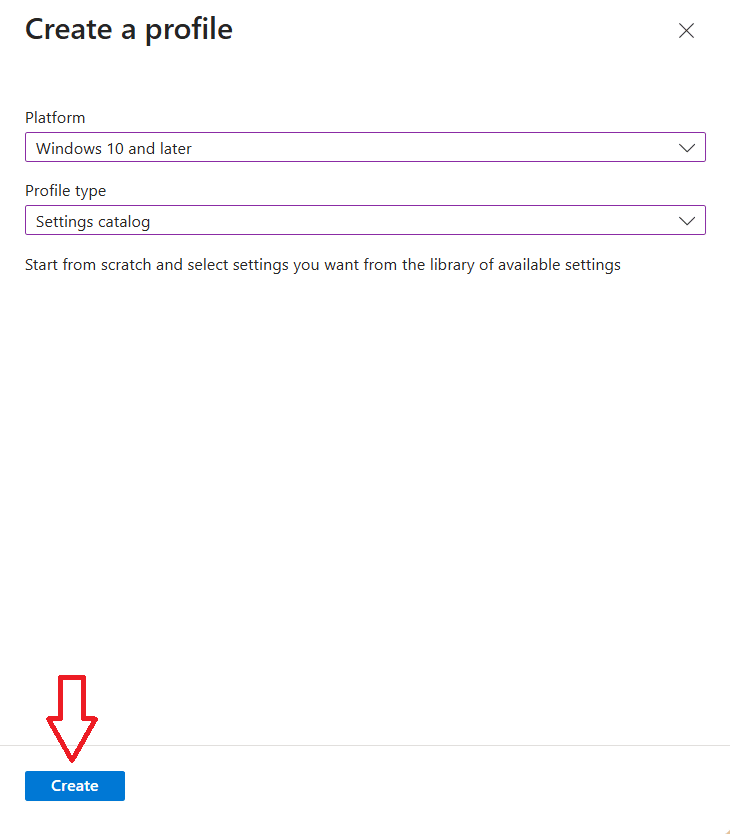

Selezionare la piattaforma Windows 10 and later ed il tipo di profilo Settings catalog, successivamente cliccare su Create

Assegnare un nome alla policy ed eventualmente una descrizione, poi per proseguire cliccare su Next

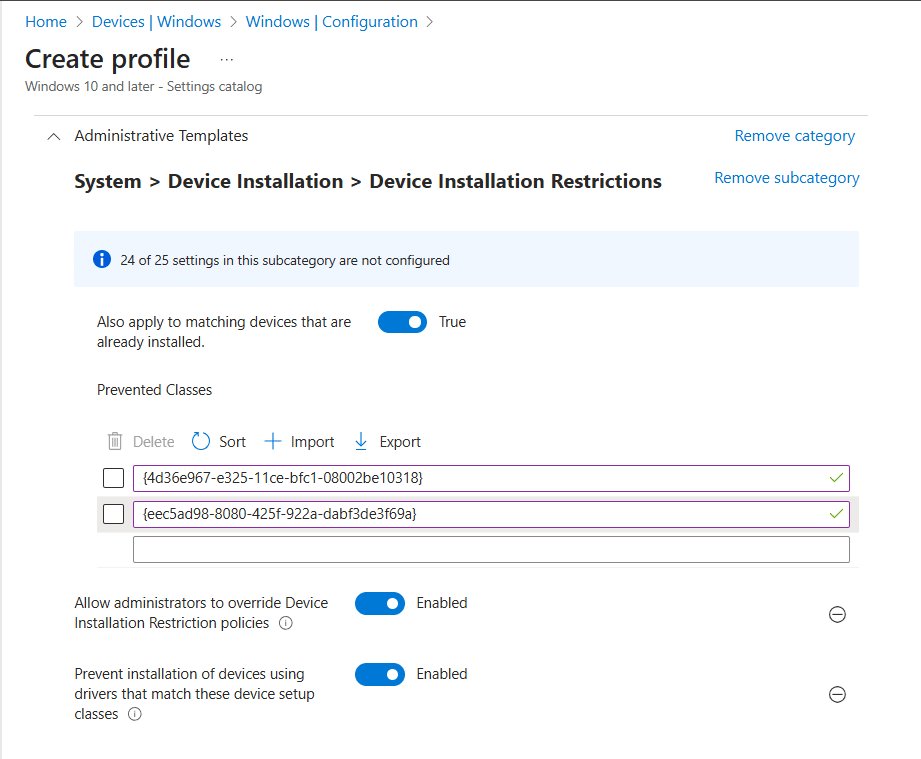

Cliccando su Add Settings è possibile aprire il catalogo delle impostazioni, navigare su Administrative Templates > System > Device Installation > Device Installation Restrictions ed abilitare le seguenti policies:

- Allow administrators to override Device Installation Restriction policies

- Prevent installation of devices using drivers that match these device setup classes

La prima policy consente agli amministratori di abilitare temporaneamente un dispositivo bloccato seguendo la procedura mostrata nei prossimi steps e non utilizza parametri.

La seconda policy inibisce l’utilizzo dei dispositivi con setup classes tra quelle specificate mediante GUID.

La lista completa delle setup classes è disponibile al seguente link: Lista Setup Classes

Al fine di disabilitare i dispositivi storage USB consigliamo di includere le seguenti classi:

- Disk Drives (4d36e967-e325-11ce-bfc1-08002be10318)

- Windows Portable Devices (WPD) (eec5ad98-8080-425f-922a-dabf3de3f69a)

Opzionalmente è possibile applicare la policy ai dispositivi già installati abilitando l’opzione Also apply to matching devices that are already installed

Di seguito le policy configurate:

Proseguire cliccando su Next, opzionalmente assegnare degli Scope tags e proseguire cliccando nuovamente su Next

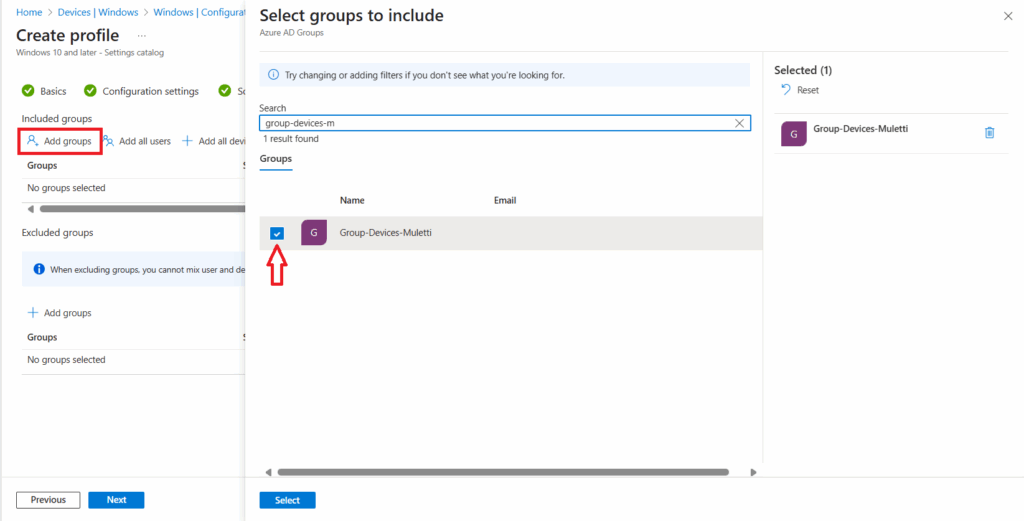

Cliccando su Add groups è possibile assegnare la policy ad un gruppo di Microsoft Entra:

Infine, proseguire cliccando su Next e confermare cliccando su Create

Quando la policy verrà applicata dai dispositivi si noterà che le chiavette USB ed i dispositivi (WPD) smetteranno di essere riconosciuti dal sistema operativo e di consenguenza essi saranno inaccessibili da File Explorer

È possibile abilitare fino al riavvio successivo un dispositivo inibito mediante l’utilizzo di un’utenza amministrativa, per farlo eseguire in una PowerShell amministrativa il seguente comando:

|

0 |

devmgmt.msc

|

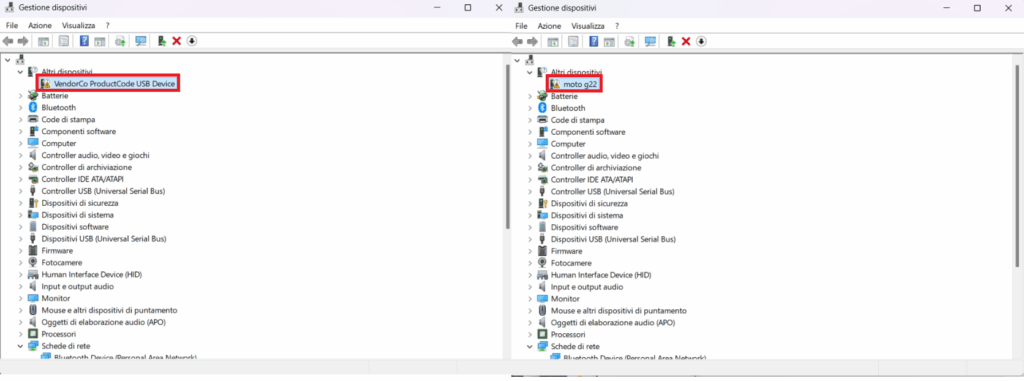

Si aprirà il Device Manager in cui verranno mostrati con un triangolo giallo i dispositivi inibiti:

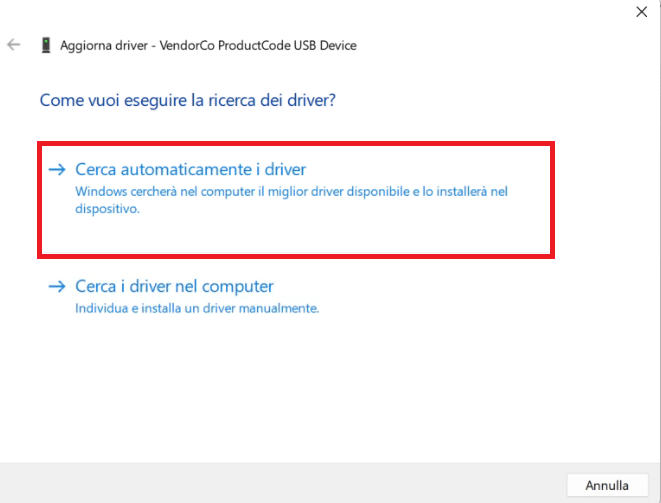

Selezionare il dispositivo, fare click destro col mouse e selezionare Aggiorna driver, in seguito si aprirà una pagina dove è necessario cliccare su Cerca automaticamente i drivers

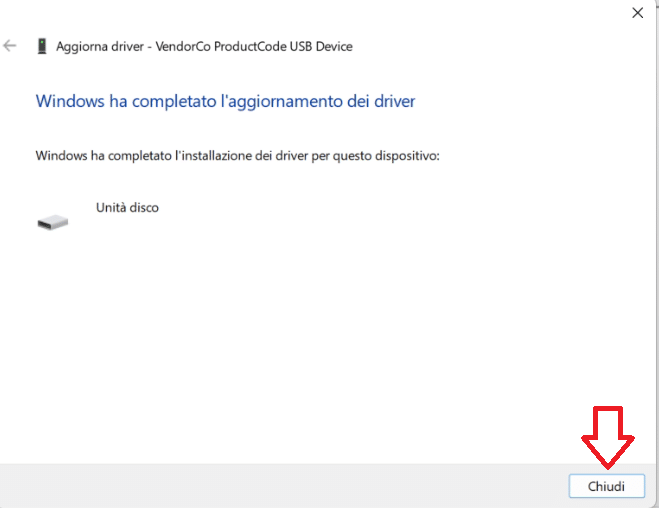

Attendere il completamento dell’installazione del dispositivo ed infine cliccare su Chiudi

Dopo breve tempo il dispositivo dovrebbe venir mostrato nuovamente su File Explorer

INIBIRE L’ACESSO AI DISPOSITIVI REMOVIBILI PER I NON AMMINISTRATORI

In alternativa alla policy precedente è possibile utilizzare quella descritta in questo paragrafo per inibire l’accesso per gli utenti non amministratori ai dispositivi storage removibili, ottenendo un risultato simile al precedente, lasciando però invariato l’accesso per le utenze privilegiate.

Nella stessa sotto categoria in cui si trova la policy mostrata in questo paragrafo sono disponibili altre policies, da utilizzare al posto di questa, per disabilitare solo specifiche tipologie di dispositivo storage removibile (CD, WPD, nastri…).

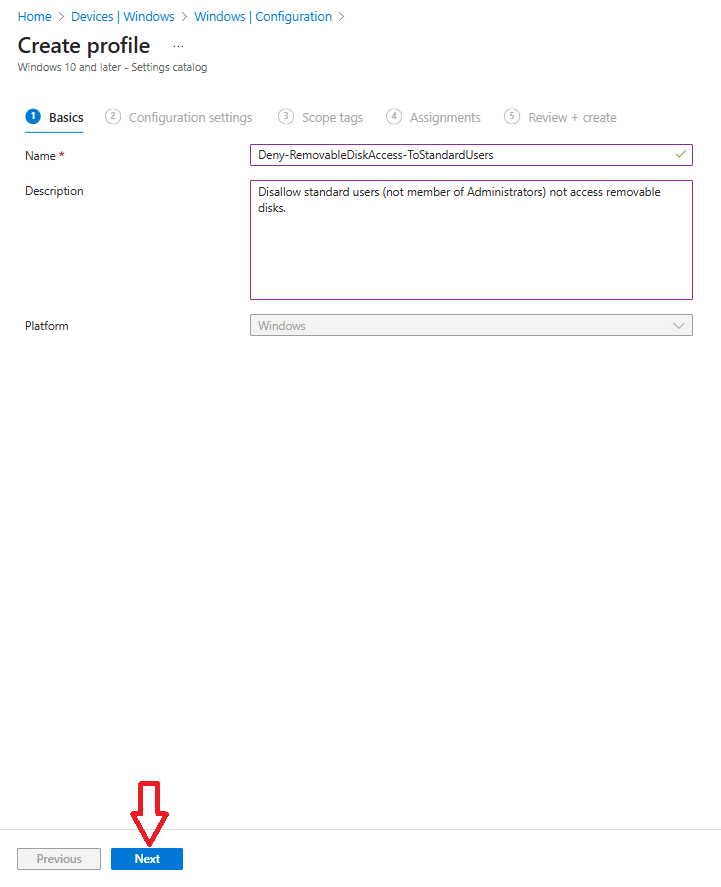

Accedere al portale Microsoft Intune, navigare su Devices > Windows > Configuration, cliccare su Create e selezionare New Policy

Selezionare la piattaforma Windows 10 and later ed il tipo di profilo Settings catalog, successivamente cliccare su Create

Assegnare un nome alla policy ed eventualmente una descrizione, poi per proseguire cliccare su Next

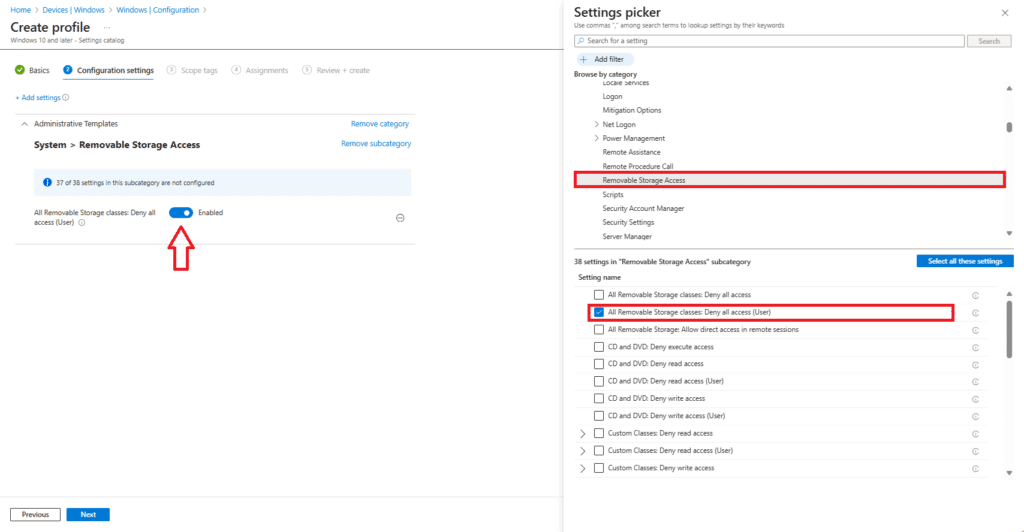

Cliccando su Add Settings è possibile aprire il catalogo delle impostazioni, navigare su Administrative Templates > System > Removable Storage Access ed abilitare la policy All Removable Storage classes: Deny all access (User)

Proseguire cliccando su Next, opzionalmente assegnare degli Scope tags e proseguire cliccando nuovamente su Next

Cliccando su Add groups è possibile assegnare la policy ad un gruppo di Microsoft Entra:

Infine, proseguire cliccando su Next e confermare cliccando su Create

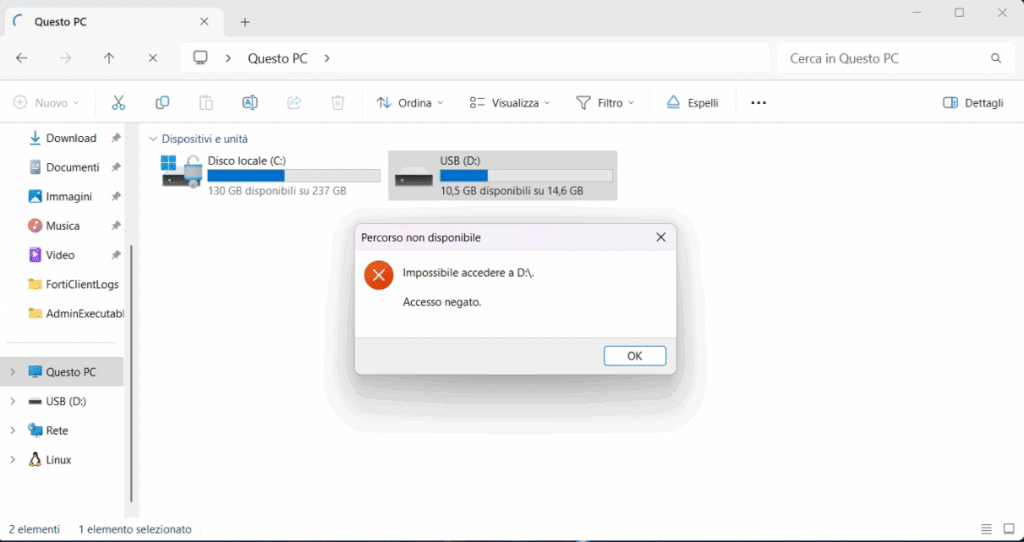

In seguito all’applicazione della policy sui dispositivi, le periferiche storage esterne rimarranno disponibili nel File Explorer, ma se si cercherà di accedervi con un’utenza non amministrativa, verrà mostrato un errore simile al seguente:

INIBIRE L’ACCESSO IN SCRITTURA AI DISPOSITIVI REMOVIBILI

L’ultima policy analizzata in questo articolo funziona in modo analogo alla precedente, tuttavia si differenzia per due principali motivi:

- l’accesso viene inibito solo per la scrittura (la lettura rimane disponibile per tutti gli utenti)

- la limitazione è in vigore per tutte le utenze, comprese quelle privilegiate

Questa policy è meno impattante sulla diffusione di malware mediante periferiche removibili, poichè gli utenti rimangono in grado di leggerli ed eseguirli, però può limitare l’esfiltrazione dei dati aziendali.

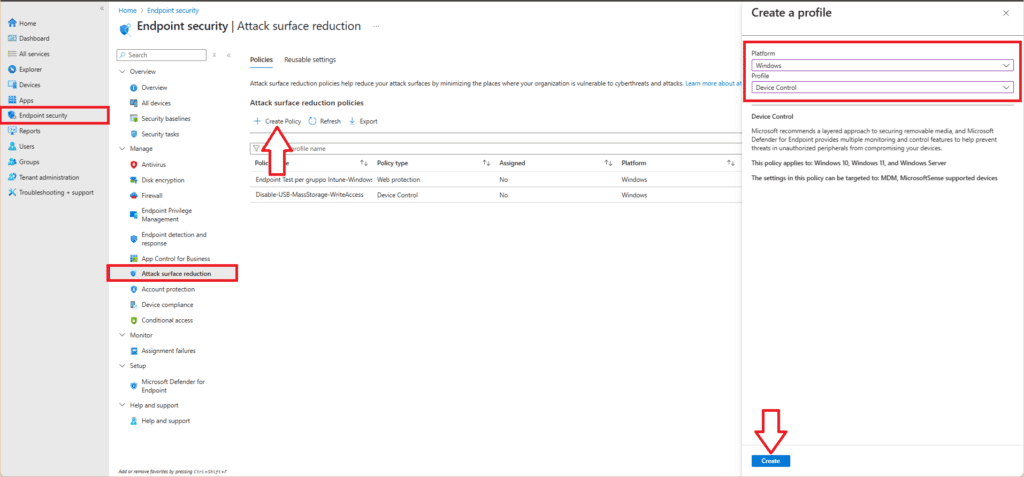

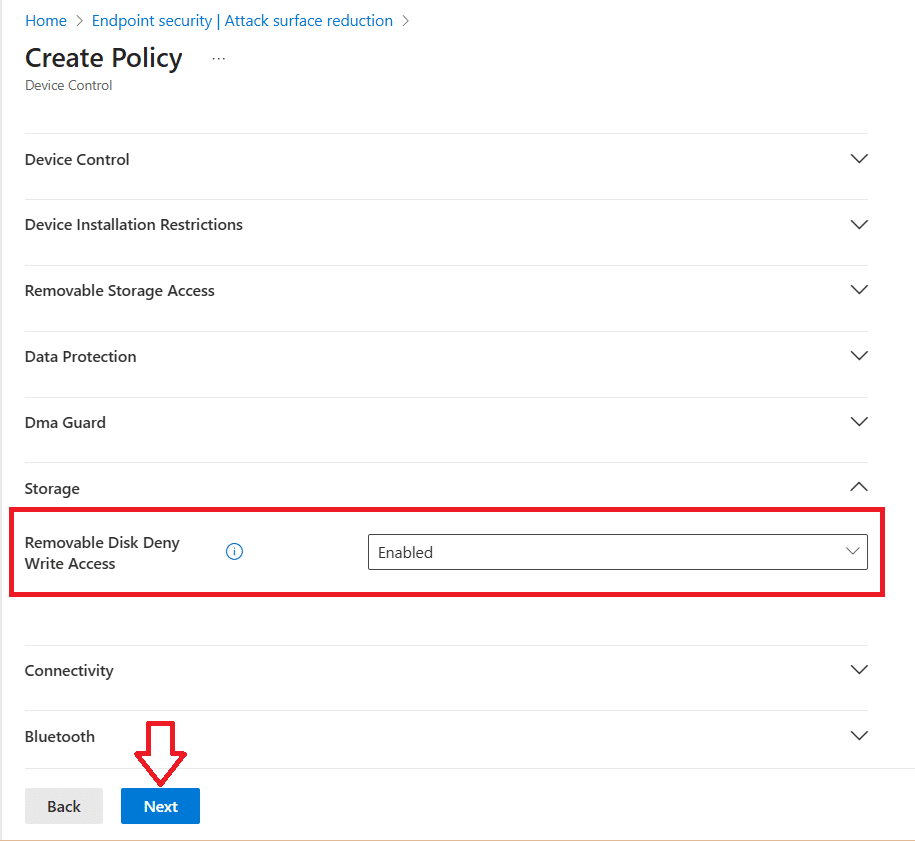

Accedere al portale Microsoft Intune, navigare su Endpoint security > Attack surface reduction, cliccare su Create, selezionare Platform Windows e Profile Device Control, infine cliccare su Create

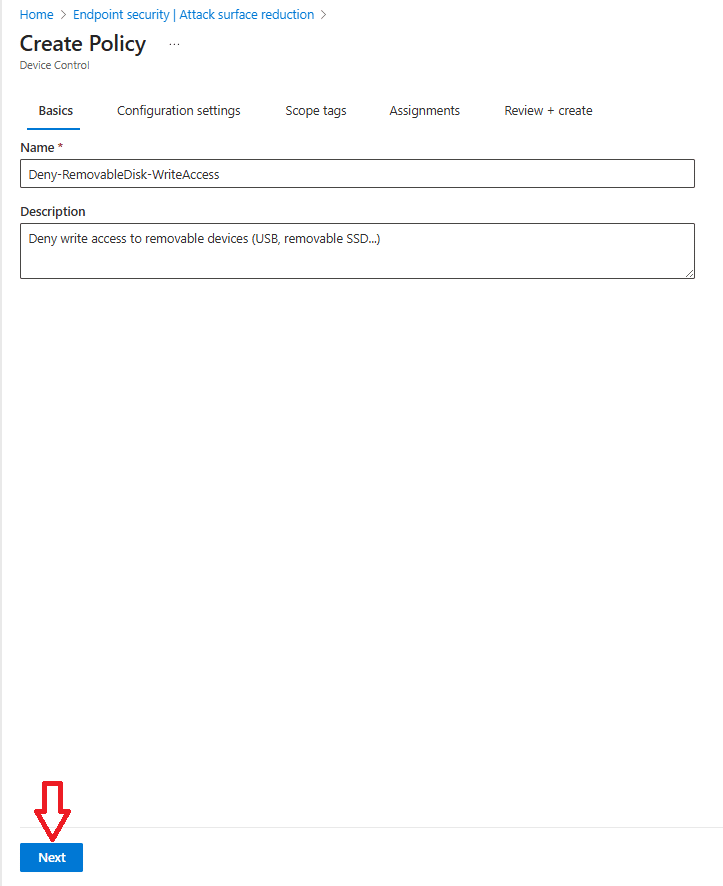

Assegnare un nome alla policy ed opzionalmente una descrizione, per proseguire cliccare su Next

Nella sotto categoria Storage abilitare la policy Remove Disk Deny Write Access e continuare cliccando su Next

Opzionalmente è possibile assegnare degli Scope tags ed in seguito proseguire cliccando nuovamente su Next

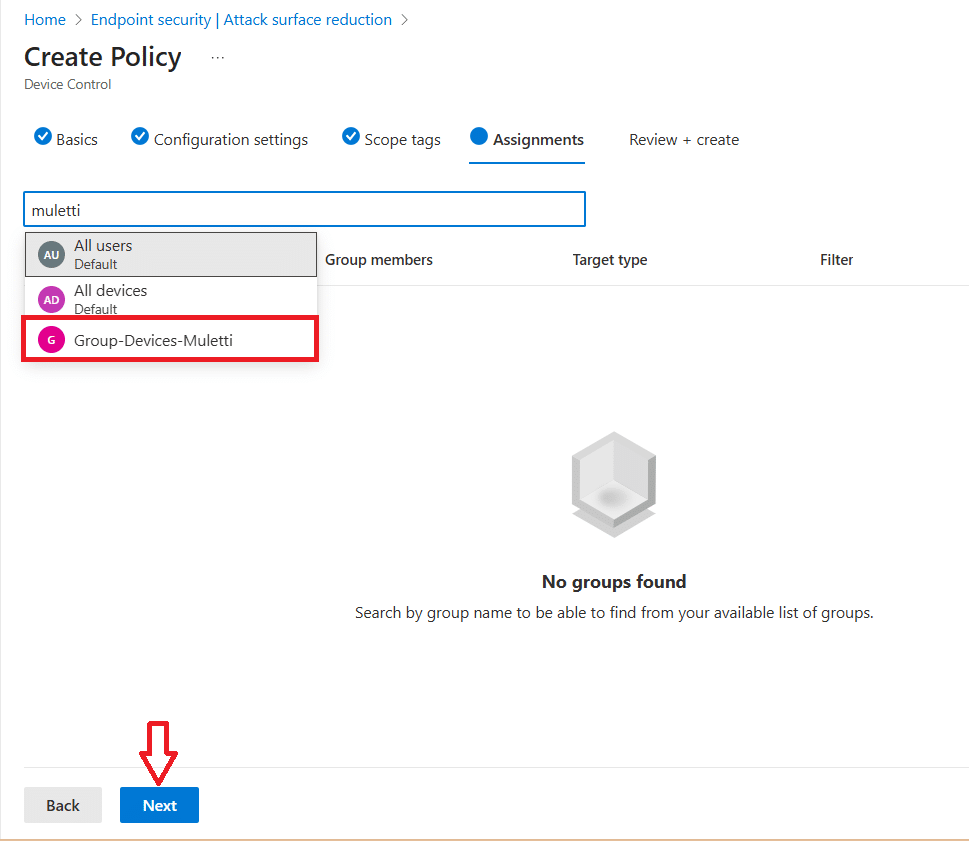

Cercare nella barra di ricerca il gruppo di Microsoft Entra a cui assegnare la policy, selezionarlo e continuare cliccando su Next

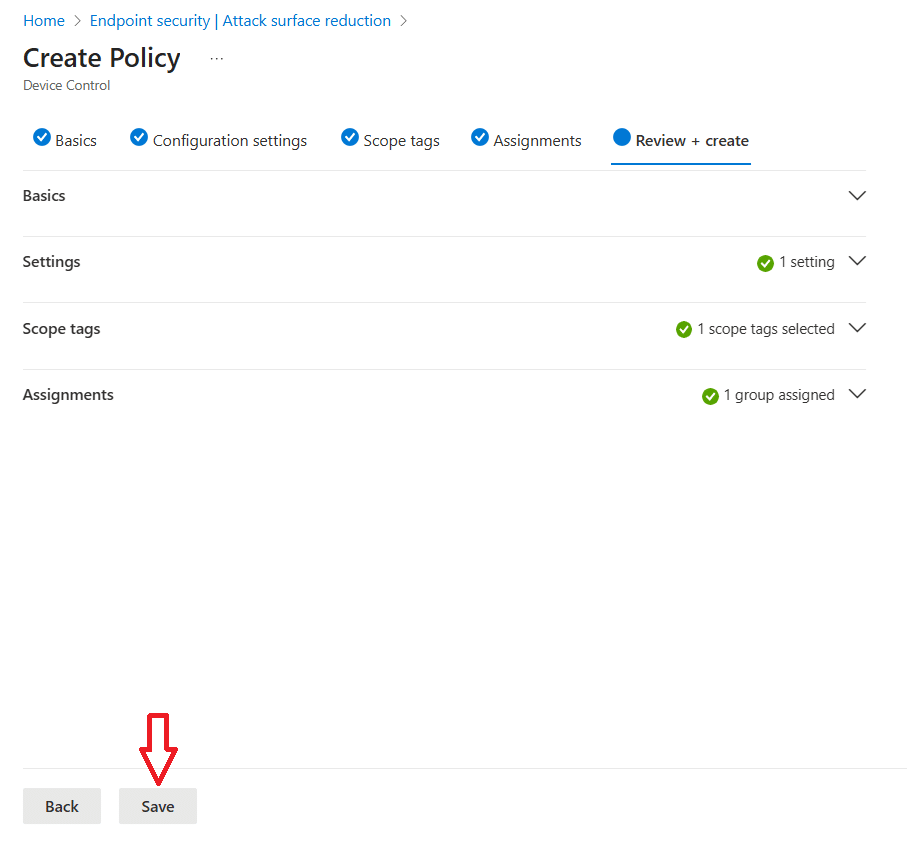

Infine, verificare i dettagli della policy e confermare cliccando su Save

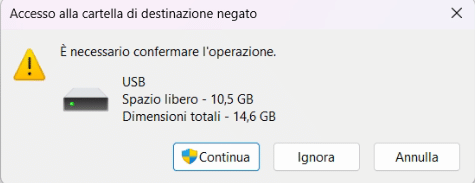

Quando la policy verrà applicata dai dispositivi si noterà che le periferiche storage removibili rimarranno disponibili sul File Explorer, però se si prova ad effettuare delle scritture, come creare un file o modificarne uno esistente, verrà mostrato un errore simile al seguente:

Anche agli amministratori sarà impossibile scrivere sulle periferiche esterne, l’unica utenza a cui rimangono accessibili in scrittura è NT AUTHORITY\SYSTEM, perciò se fosse necessario effettuare delle modifiche, sarebbe poissibile farlo mediante PSExec con il flag -s.

0 commenti