Nell’articolo precedente di questa serie è stato descritto come installare e configurare un cluster HAProxy in alta affidabilità che possa essere utilizzato come bastione SSH.

L’autenticazione avviene mediante mutual TLS (mTLS) e perciò è richiesto distribuire i certificati agli utenti, a questo scopo è possibile utilizzare la Enterprise CA di Microsoft e l’autenticazione integrata con Active Directory.

Spesso gli utenti hanno già a disposizione sui loro computer dei certificati adatti allo scopo Client Authentication, che vengono utilizzati per altri servizi ed opzionalmente sarebbe possibile utilizzare quest’ultimi anche per il bastione SSH.

In questo articolo verrà mostrata la configurazione di due templates dedicati allo scopo Client Authentication e come’è possibile utilizzarli per richiedere i certificati dai clients.

REQUISITI

Cluster HAProxy come descritto nell’articolo precedente.

Windows Enterprise CA appartenente ad un dominio Active Directory.

LIMITAZIONI CA

Nel caso in cui i certificati vengano rilasciati da una CA con delle limitazioni (costraints) sui domini per i quali può rilasciarli, bisogna fare attenzione agli attributi inclusi nella SAN.

In particolare, Windows fa utilizzo di alcuni attributi non standard che non possono essere validati da OpenSSL, perciò questi possono causare il fallimento della validazione della connessione.

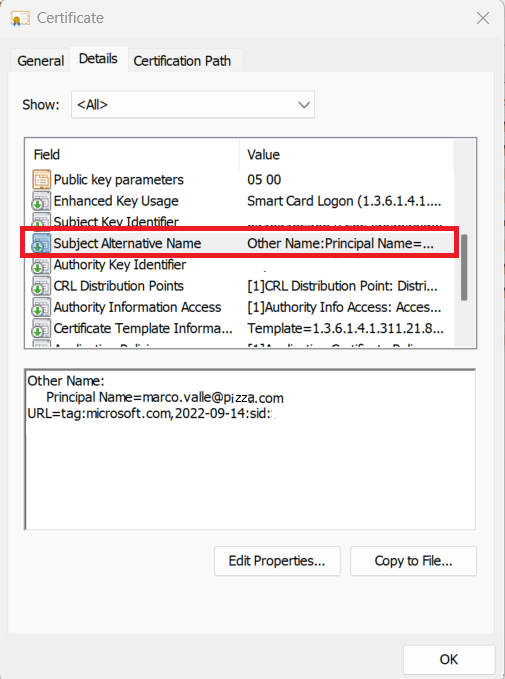

Per spiegare meglio la problematica, supponiamo di avere una CA che può rilasciare i certificati per il dominio “pizza.com”, in questo caso un utente potrebbe essere in possesso di un certificato simile al seguente:

Nonostante il certificato risulti valido per Windows, esso fallirebbe la validazione con OpenSSL, poichè Principal Name contiene un dominio che non saprebbe come validare, essendo questo attributo specifico di Microsoft.

Per verificare il comportamento di OpenSSL è possibile eseguire il seguente comando (sostituire i nomi/percorsi dei files):

|

0 |

openssl verify -CAfile MyRootCA.pem -untrusted MyIntermediateCA.pem UserCert.pem

|

Se non si utilizza una CA intermedia eseguire invece:

|

0 |

openssl verify -CAfile MyRootCA.pem UserCert.pem

|

CONFIGURAZIONI TEMPLATES ENTERPRISE CA

È possibile creare dei templates dedicati al mTLS sulla Enterprise CA di Microsoft, in modo che gli utenti possano richiedere i certificati direttamente dallo snap-in certmgr.msc.

In questo paragrafo verrà mostrato come creare due templates: il primo utilizza le informazioni di Active Directory per compilare il subject e la SAN del certificato, il secondo richiede le informazioni necessarie all’utente ed in seguito l’approvazione da un CA manager.

I primi passaggi di configurazione sono identici per entrambi i templates e bisogna effettuarli due volte (escluso il primo passaggio effettuato per connettersi).

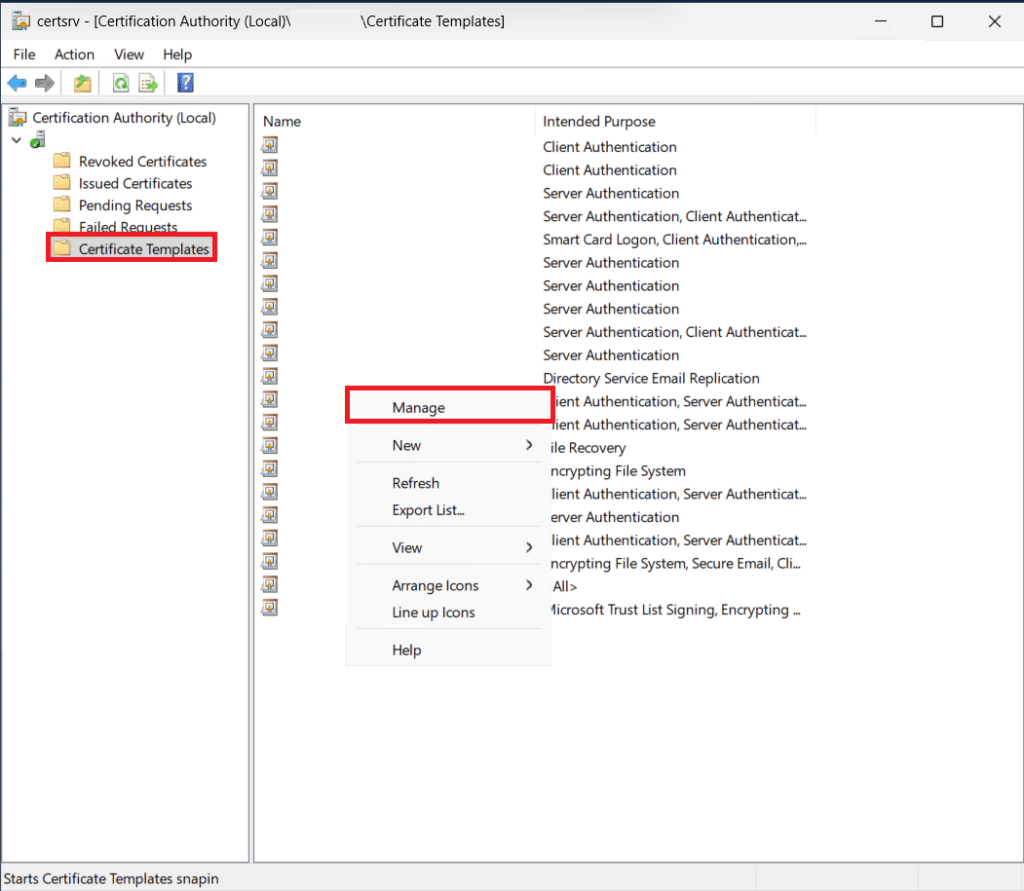

Collegarsi mediante lo snap-in certsrv.msc alla Enterprise CA, navigare su Certificate Templates, effettuare click destro e selezionare Manage:

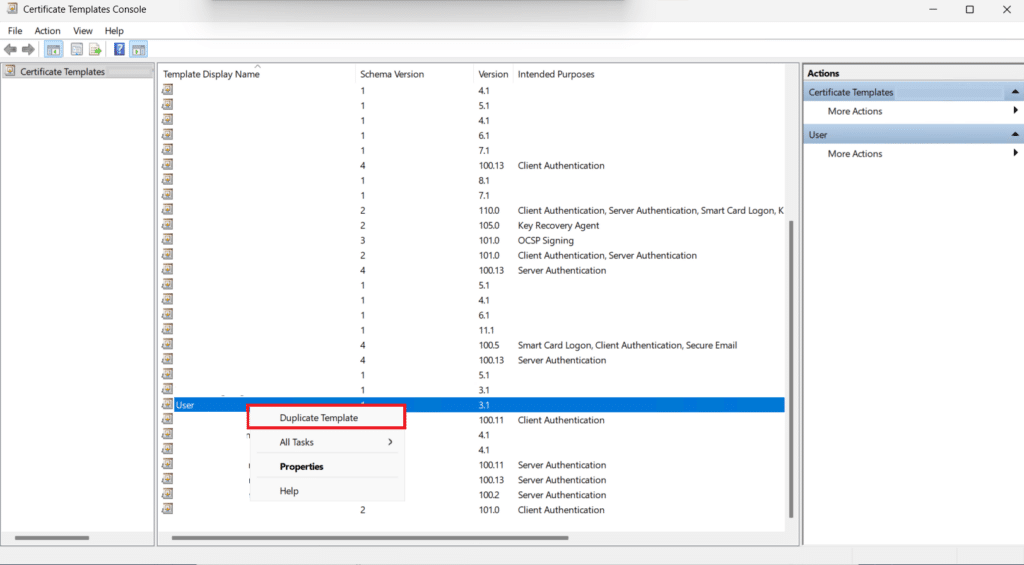

Selezionare il template User, effettuare click destro e selezionare Duplicate Templates:

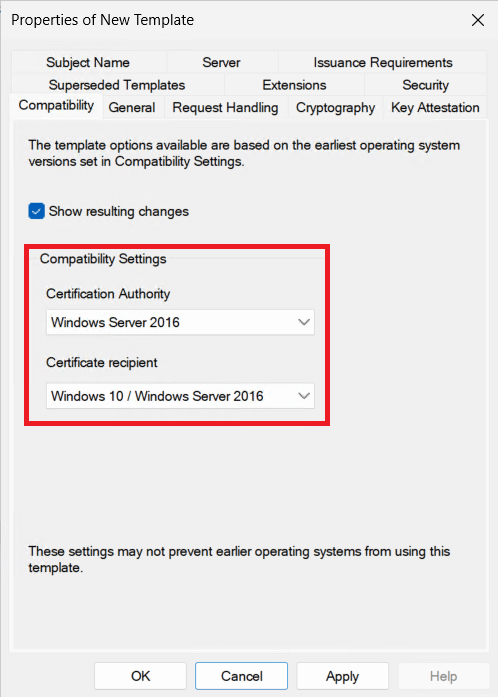

Nel tab Compatibility modificare le opzioni di compatibilità in base ai propri requisiti:

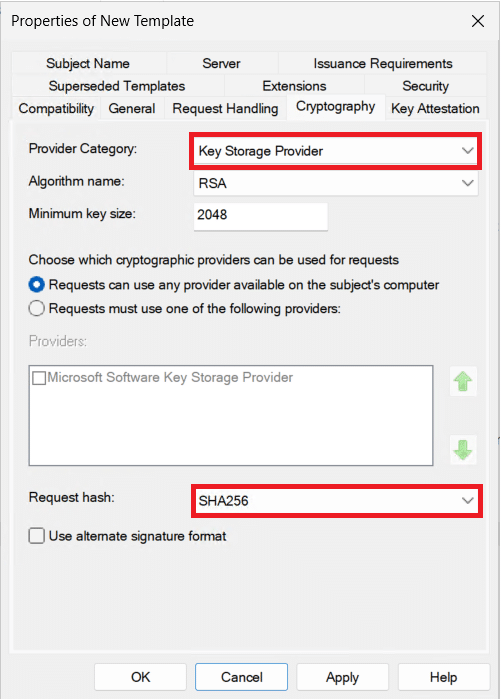

Ne tab Cryptography selezionare la Provider Category chiamata Key Storage Provider e SHA256 come algoritmo di hashing (Request hash):

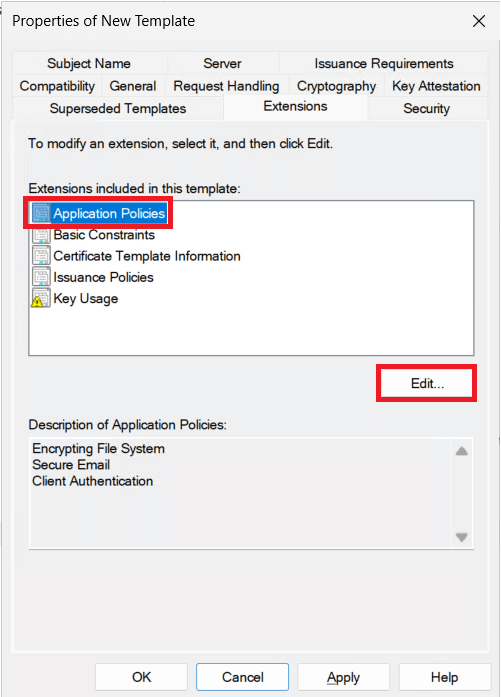

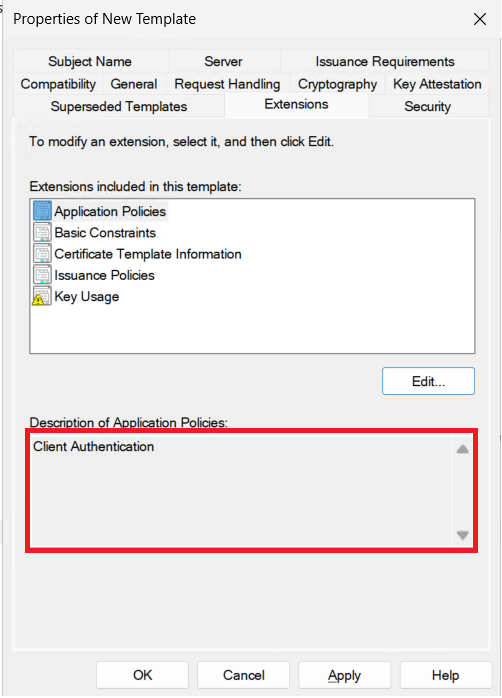

Nel tab Extensions selezionare Application Policies e cliccare su Edit:

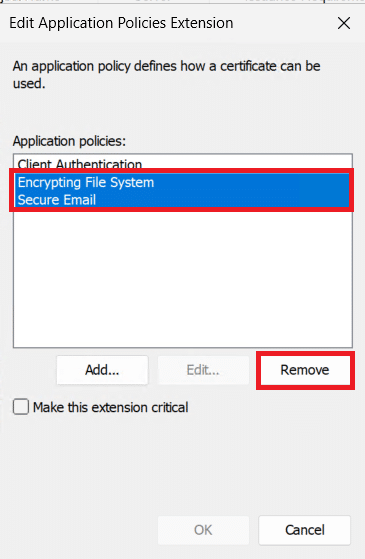

Rimuovere Encrypting File System e “Secure Email selezionandoli e cliccando su Remove:

Confermare cliccando su Ok e verificare che Client Authentication sia l’unica Application Policies abilitata:

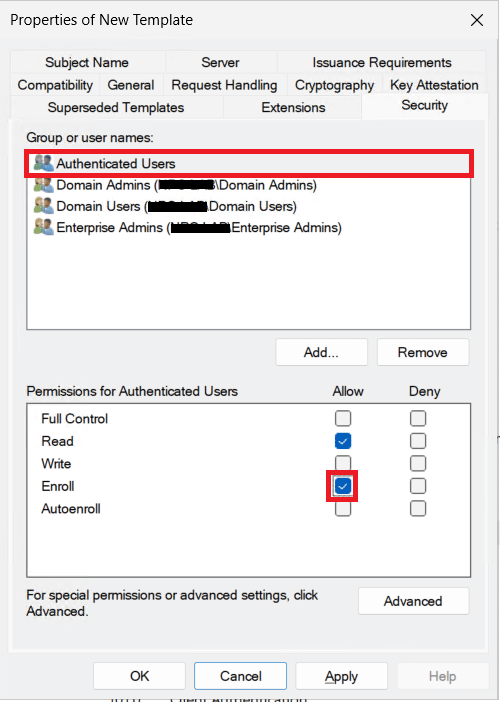

Nel tab Security assegnare il permesso di Enroll, ed opzionalmente quello di Autoenroll, al gruppo di utenti che si vuole autorizzare a poter richiedere un certificato con il template che si sta creando:

Nello screenshot sono stati abilitati tutti gli Authenticated Users, ma opzionalmente sarebbe possibile assegnare il permesso ad un gruppo di Active Directory creato appositamente.

I seguenti passaggi differiscono per i due templates, verrà prima mostrata la configurazione del template automatico.

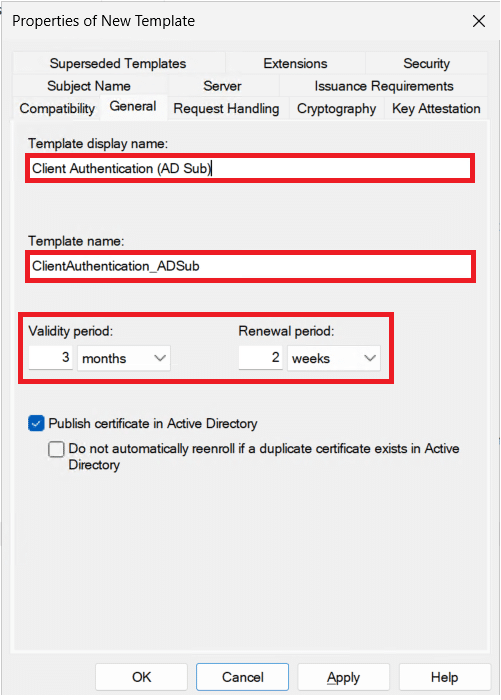

Nel tab General assegnare un nome significativo al template ed opzionalmente ridurre la durata del certificato:

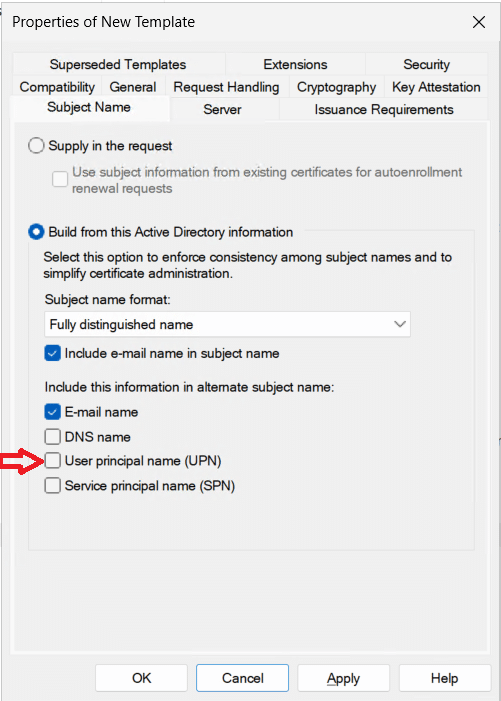

Nel tab Subject Name assicurarsi che sia abilitato Build from this Active Directory information e che sia disabilitato l’UPN nella SAN:

È possibile salvare il primo template cliccando su OK e procedere alla configurazione del template che richiede delle informazioni all’utente.

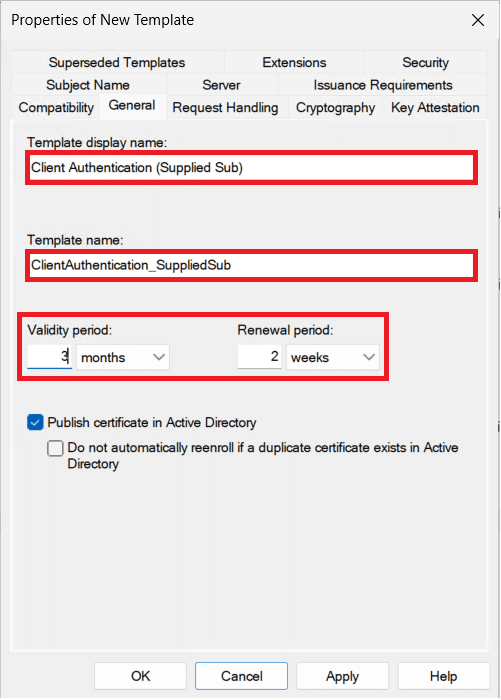

Nel tab General assegnare un nome significativo al template ed opzionalmente ridurre la durata del certificato:

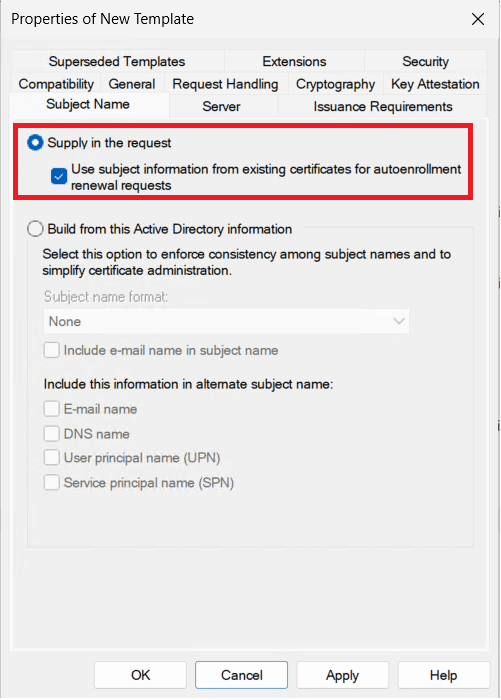

Nel tab Subject Name selezionare Supply in the request e Use subject information from existing certificate for autoenrollment renewal requests:

Potrebbe venir mostrato un warning in merito alla sicurezza, poichè senza il prossimo step di configurazione chiunque potrebbe richiedere dei certificati con qualsiasi subject e SAN.

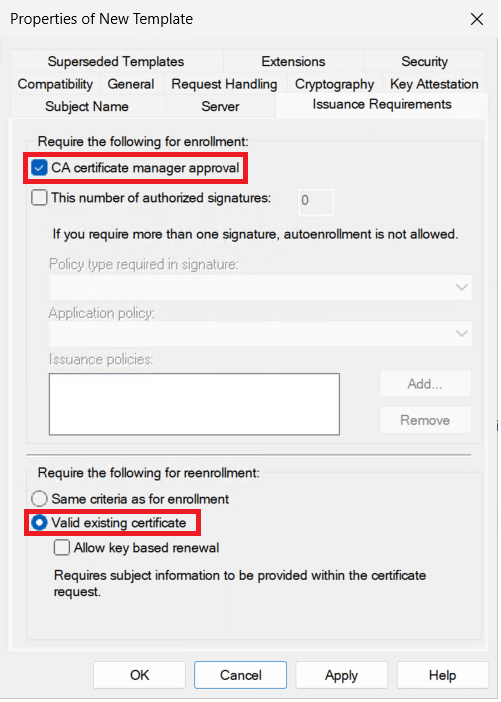

Per ovviare a questo, nel tab Issurance Requirements abilitare CA certificate manager approval e Valid existing certificate:

È possibile salvare il secondo template cliccando su OK e procedere alla pubblicazione dei templates.

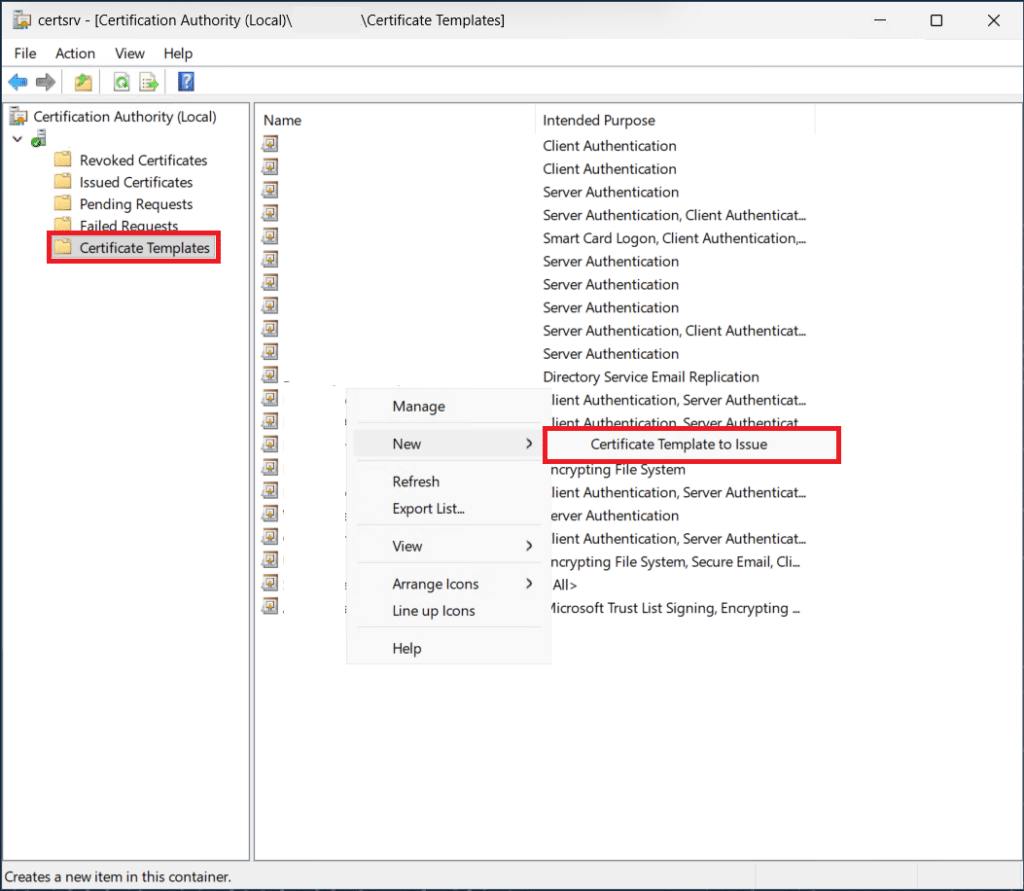

Per pubblicare i due templates appena creati, effettuare click destro, selezionare New e poi Certificate Template to Issue:

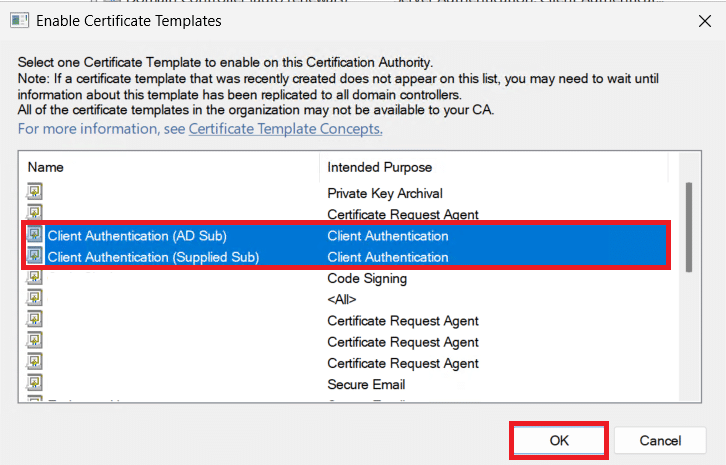

Selezionare i templates da publicare e confermare cliccando su OK:

RICHIEDERE I CERTIFICATI DA UN WINDOWS

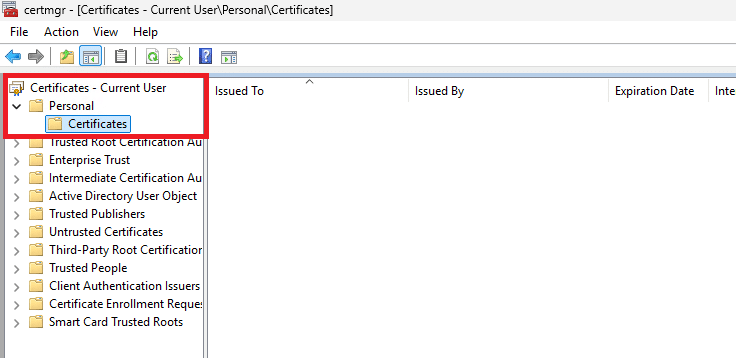

Aprire lo snap-in certmgr con l’utente che deve utilizzare i certificati (non da amministratore), navigare su Personal e poi su Certificates:

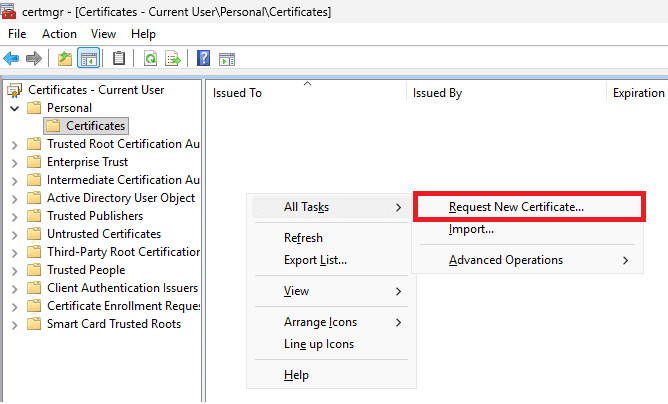

Effettuare click destro in un’area vuota, passare con il cursore su All Tasks e selezionare Request New Certificate…:

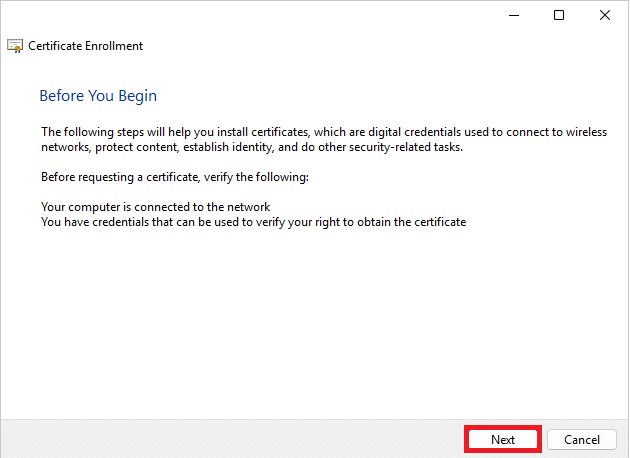

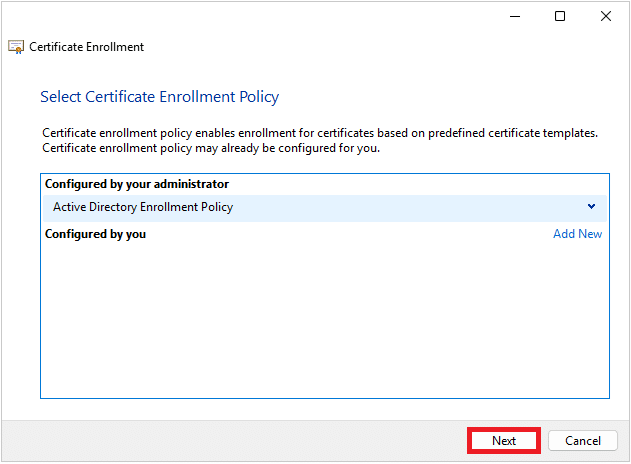

Proseguire cliccando su Next:

Proseguire cliccando nuovamente su Next:

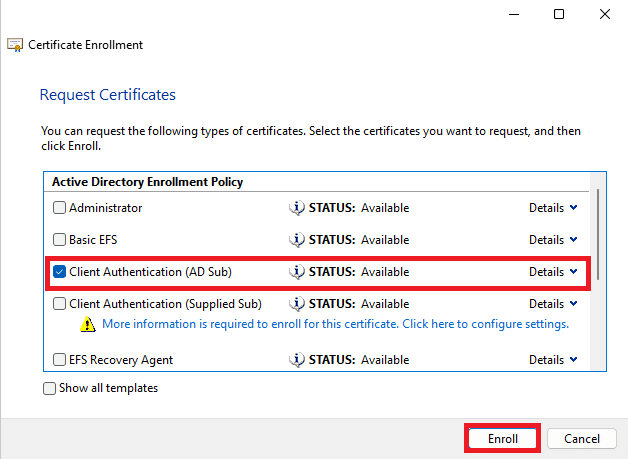

Per richiedere un certificato con il template Client Authentication (AD Sub) selezionarlo e cliccare su Enroll:

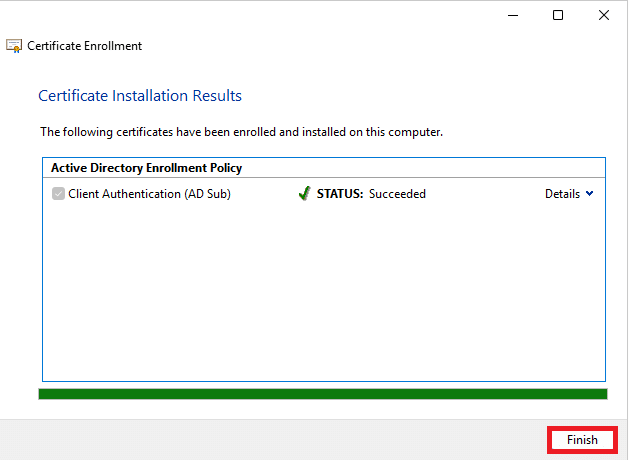

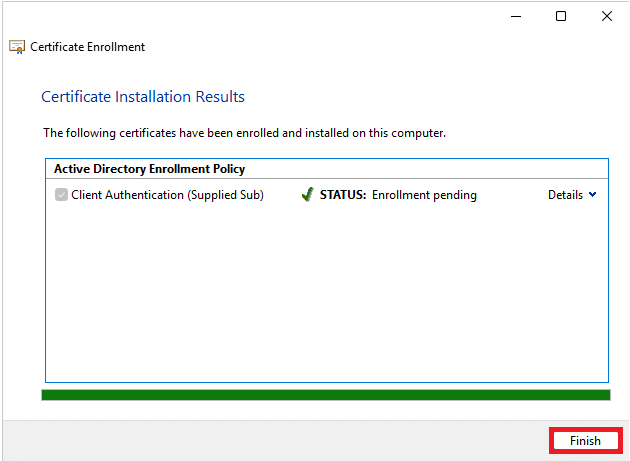

Attendere il caricamento e concludere l’enrollment cliccando su Finish:

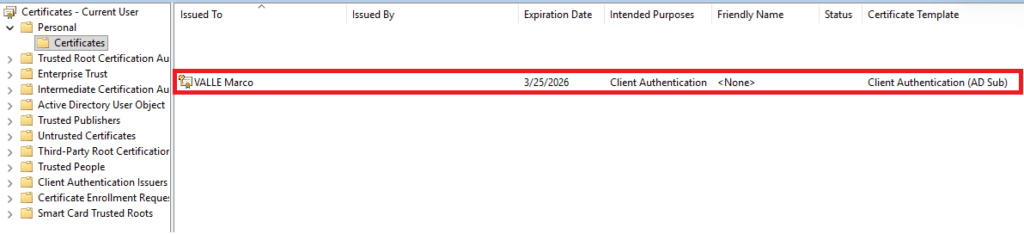

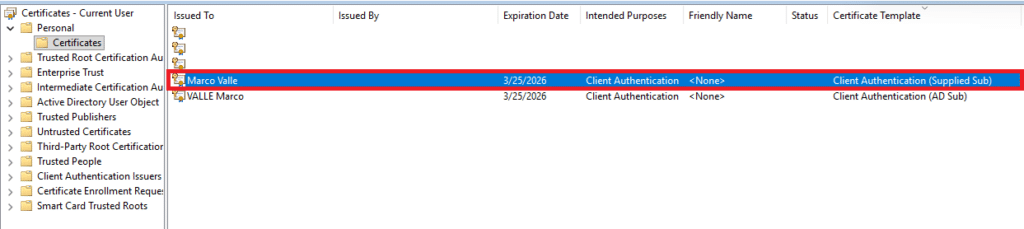

Il certificato sarà mostrato nel trust store Personal:

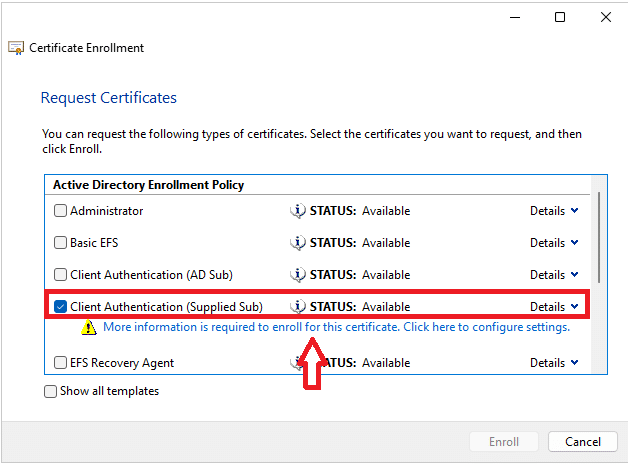

Per richiedere un certificato con il template Client Authentication (Supplied Sub) selezionarlo e cliccare su More information is required to enroll for this certificate. Click here to configure settings.:

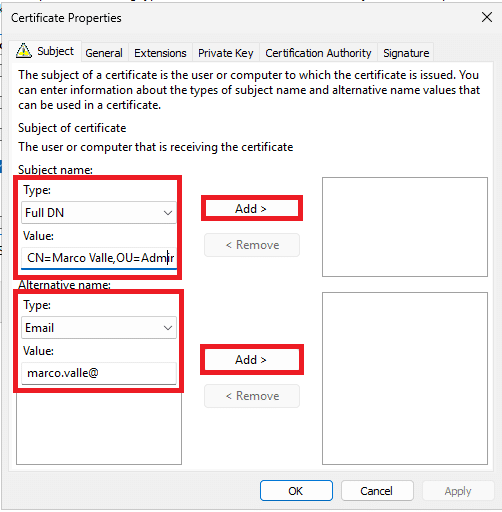

Compilare il DN ed eventualmente l’email, per aggiungerli nelle informazioni richieste cliccare su Add:

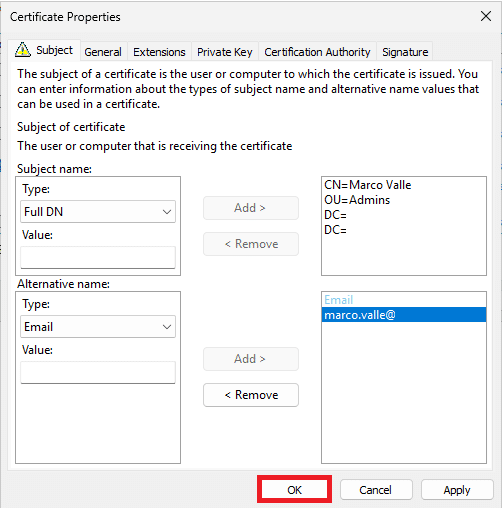

Confermare cliccando su OK:

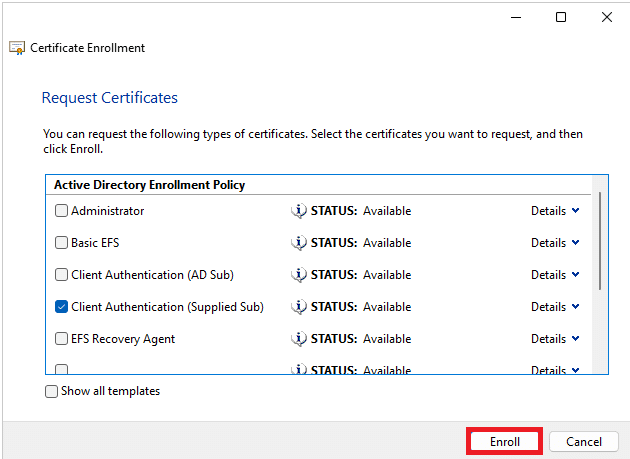

Proseguire cliccando su Enroll:

Attendere il caricamento e concludere l’enrollment cliccando su Finish:

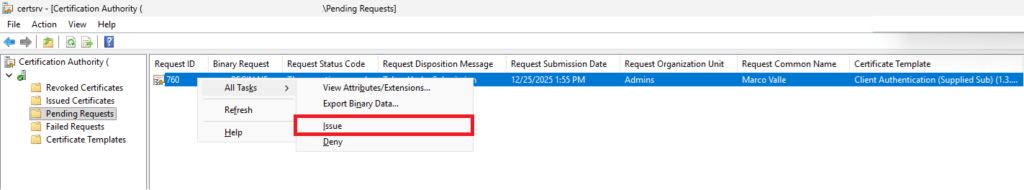

Per approvare il certificato aprire lo snap-in certsrv sulla Enterprise CA, navigare su Pending Requests, selezionare la richiesta, effettuare click destro, muovere il cursore su All Tasks e cliccare su Issue:

Annotarsi il Request ID della richiesta mostrato nella prima colonna, nello screenshot è 760.

Sul client da cui si ha richiesto il certificato aprire una PowerShell o un CMD ed eseguire il seguente comando (sostituire 760 con il Request ID della propria richiesta):

|

0 |

certreq.exe -retrieve 760 user.cer

|

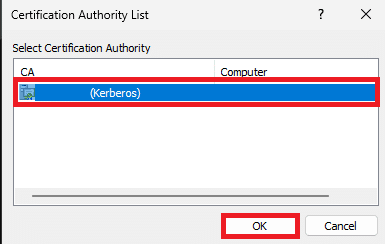

Selezionare la CA corretta e cliccare su OK:

Dopo aver confermato, l’output mostrato dovrebbe essere simile al seguente:

|

0

1

2

3

4

5

|

Active Directory Enrollment Policy

{3EDAAAAA-519E-4649-BBBB-142964BBBBBB}

ldap:

RequestId: 760

RequestId: "760"

Certificate retrieved(Issued) Issued Resubmitted by PIZZA\marco.valle

|

Nello stesso terminale eseguire anche seguente comando:

|

0 |

certreq.exe -accept user.cer

|

L’output mostrato dovrebbe essere simile al seguente:

|

0

1

2

3

4

5

|

Installed Certificate:

Serial Number: 41000002bbbbbbb5a9c7eeeee50001000002f8

Subject: CN=Marco Valle, OU=Admins, DC=pizza, DC=local (RFC822 Name=marco.valle@pizza.com)

NotBefore: 12/25/2025 1:53 PM

NotAfter: 3/25/2026 1:53 PM

Thumbprint: 099999b601e0d999168c045f029424aaaaff2de71

|

Il certificato sarà mostrato nel trust store Personal:

0 commenti