In aziende grandi capita che ci sia la necessità di distribuire i certificati ad un numero elevato di computer o servers.

Se ci troviamo all’inteno di un dominio Active Directory è possibile distribuirli utilizzando le Group Policy.

Il certificato di firma verrà importato negli archivi delle autorità di certificazione root attendibili per considerare attendibili gli aggiornamenti di terze parti.

Questo documento spiegherà i passaggi per distribuire il certificato di firma a tutti i computer client utilizzando il metodo GPO.

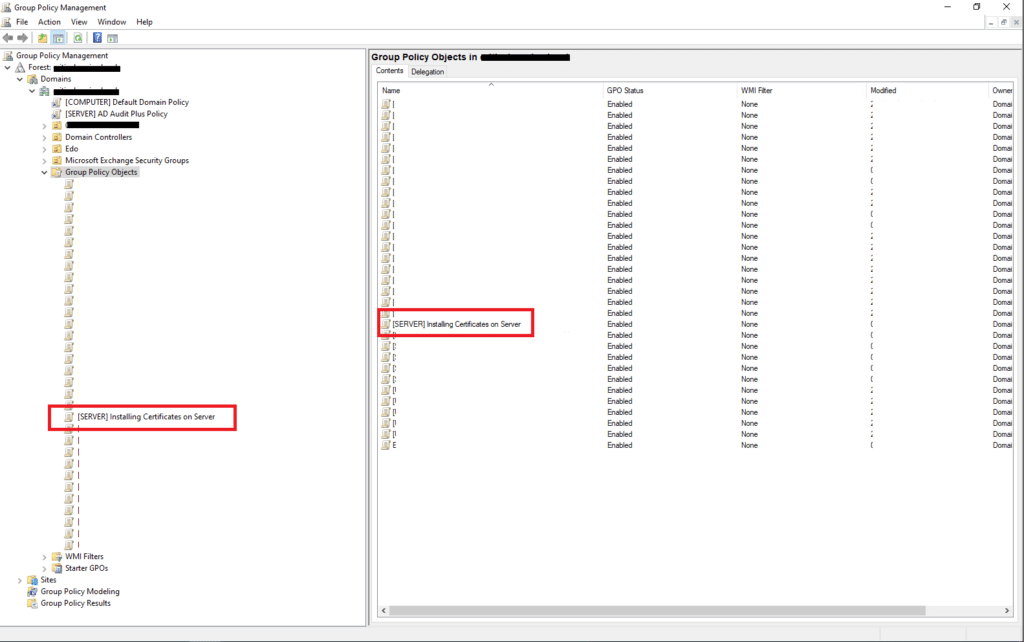

Collegarsi al Domain Controller quindi eseguire lo snap-in Group Policy Management

Creare la policy per il deploy dei certificati come mosrato nella figura sovrastante

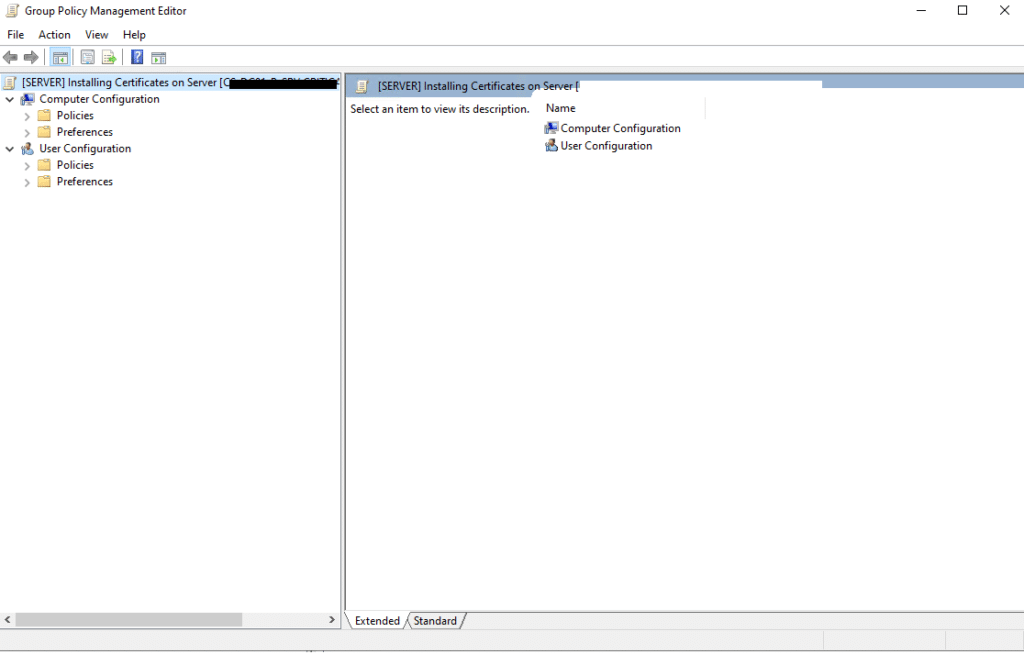

Selezionare la policy quindi cliccare con il tasto destro quindi selezionare Edit

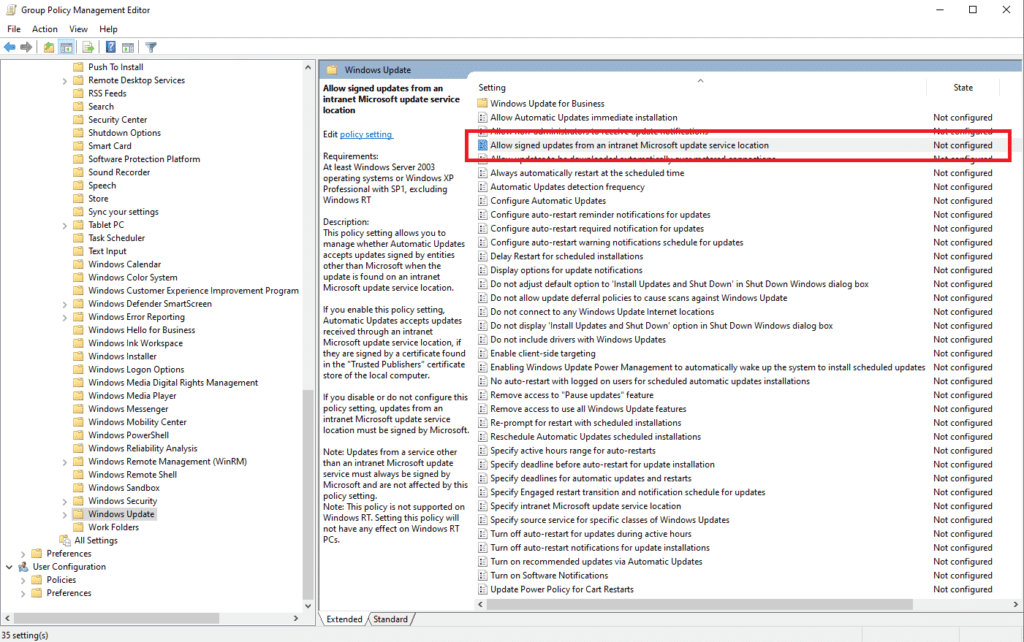

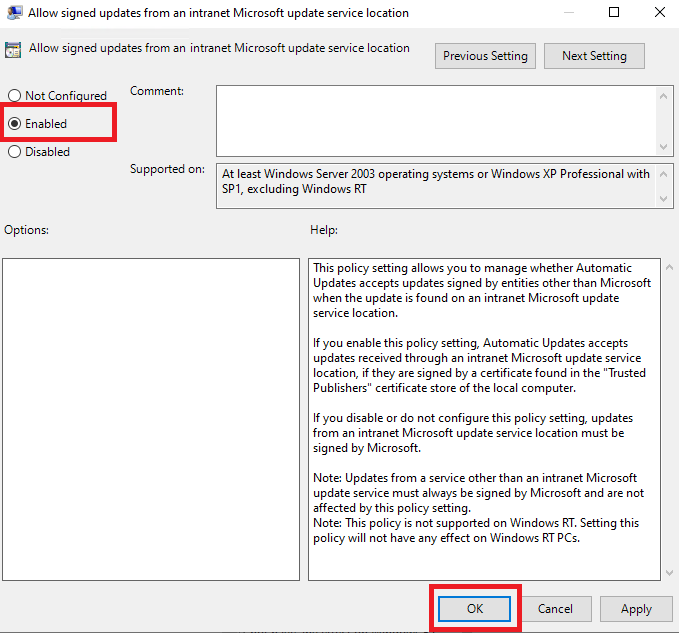

Posizionarsi nel path Computer configuration > Policies > Administrative Templates > Windows Components > Windows Update

Quindi individuare Allow Signed Updates from an intranet Microsoft Update Service Location

Selezionare Enabled quindi cliccare OK

ATTENZIONE: l’impostazione di questa policy è opzionale e deve essere usata solo se si riceveranno update da terze parti relative al certificato che si sta distribuendo.

Infatti questa impostazione dei criteri consente di gestire se Aggiornamenti automatici accetta gli aggiornamenti firmati da entità diverse da Microsoft quando l’aggiornamento viene trovato in un percorso del servizio di aggiornamento Microsoft intranet. Se si abilita questa impostazione di criterio, Aggiornamenti automatici accetta gli aggiornamenti ricevuti tramite un percorso del servizio di aggiornamento Microsoft nella rete Intranet, se sono firmati da un certificato trovato nell’archivio certificati “Autori attendibili” del computer locale.

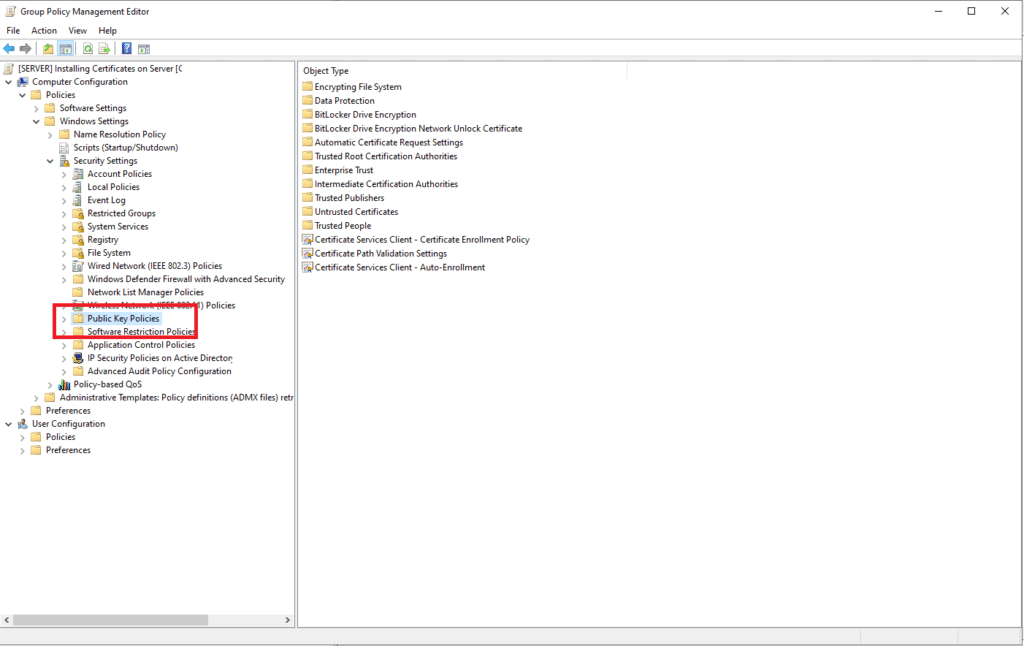

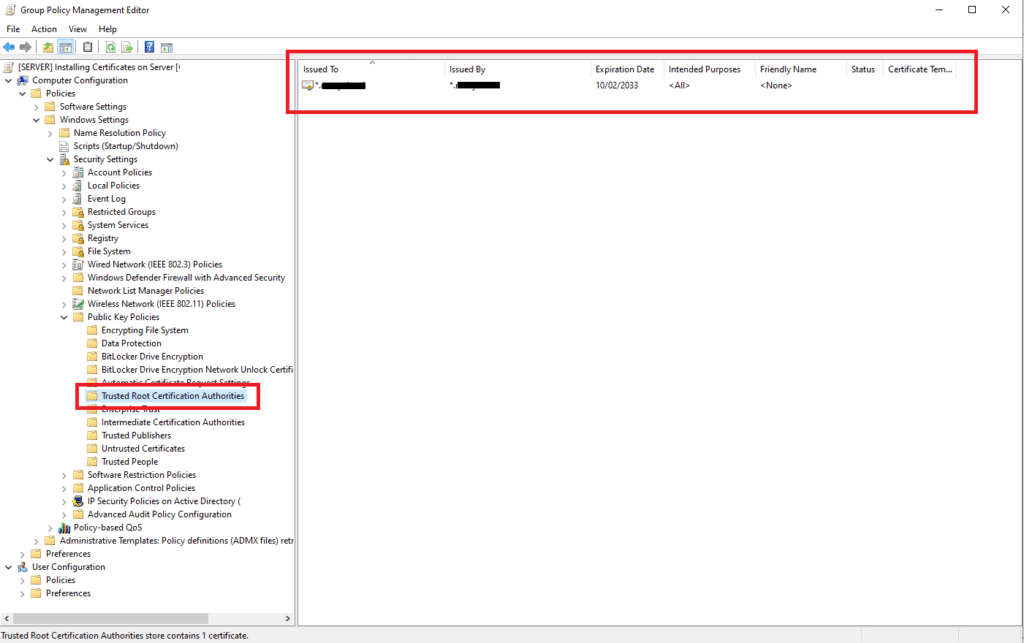

Quindi posizionarsi nel seguente path Computer Configuration > Windows Settings > Security Settings > Public Key Policies ed individuare Public key Policies come mostrato nell’immagine sovrastante

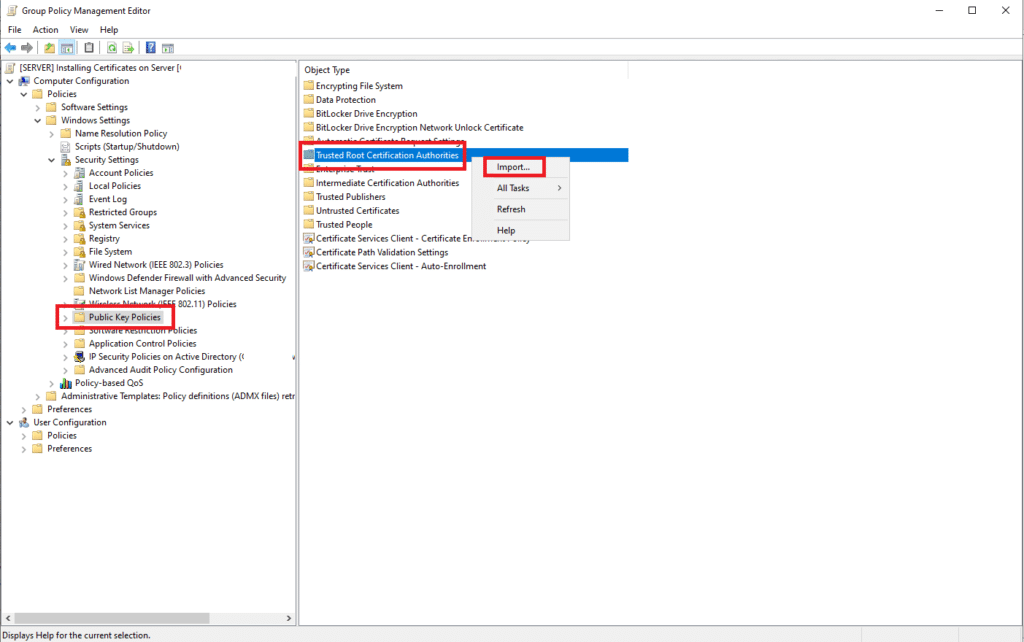

Selezionare Trusted Root Certification Authorities e cliccare con il tasto destro quindi selezionare Import

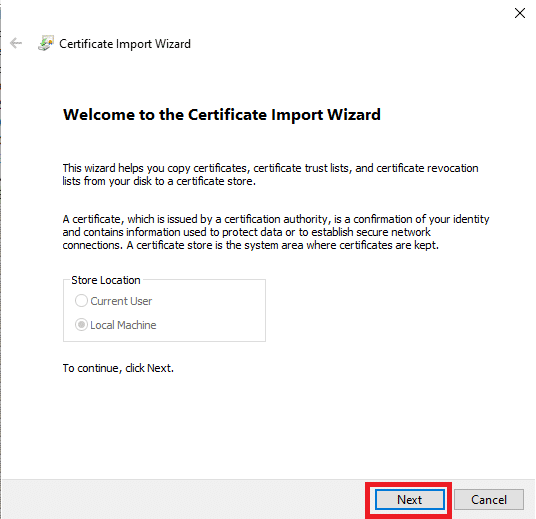

Cliccare Next

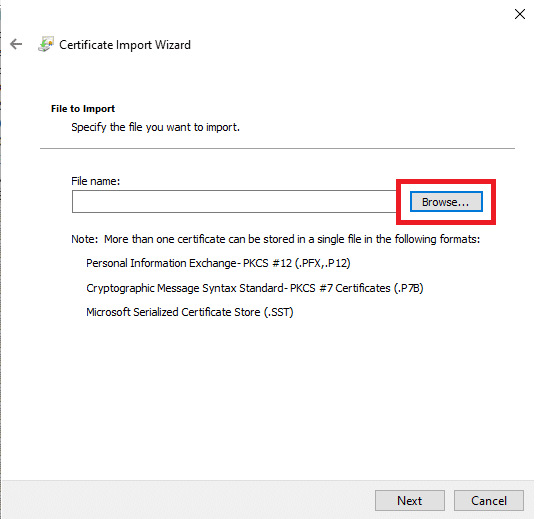

Cliccare su Browse…

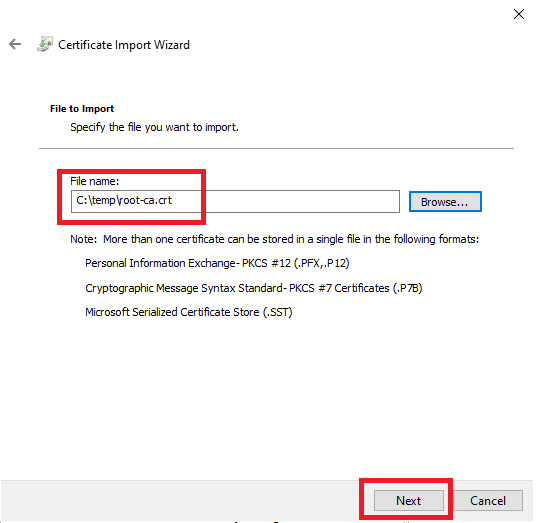

Selezionare il certificato quindi cliccare su Next

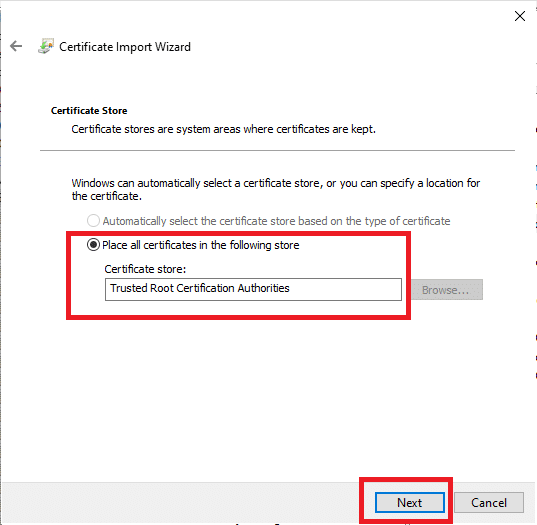

Lasciare tutto invariato quindi cliccare Next

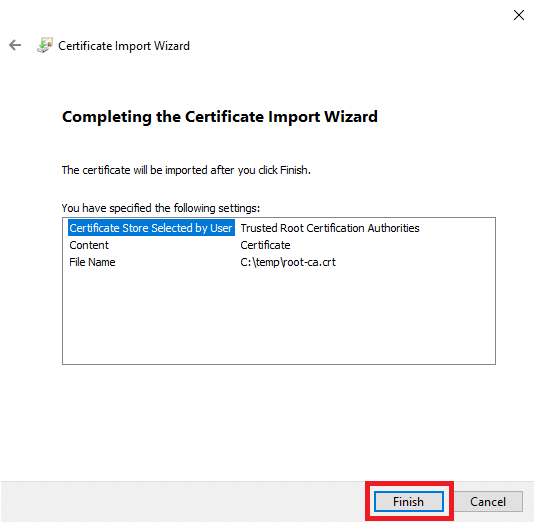

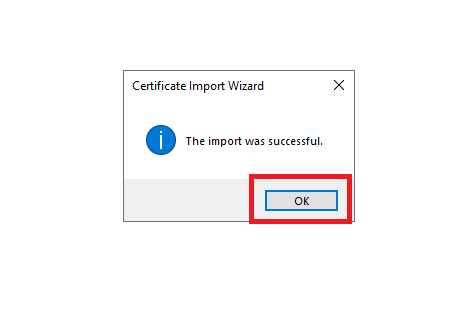

Cliccare Finish per terminare l’importazione

Cliccare OK

Se abbiamo fatto tutto correttamente dovremmo vedere il ceritifcato importato come mostrato nell’immagine sovrastante

A questo punto linkare la policy alla OU desiderata dove intendiamo installare il certificato.

Sono Raffaele Chiatto, un appassionato di informatica a 360°…

Mi sono avvicinato al mondo dell’informatica nel lontano 1996 con Windows 95 e da allora non ho più smesso di dedicarmi allo studio ed approfondimento di questo settore.

Laureato in Ingegneria Informatica nel 2009, lavoro nel campo dell’IT dal lontano 2001.

0 commenti