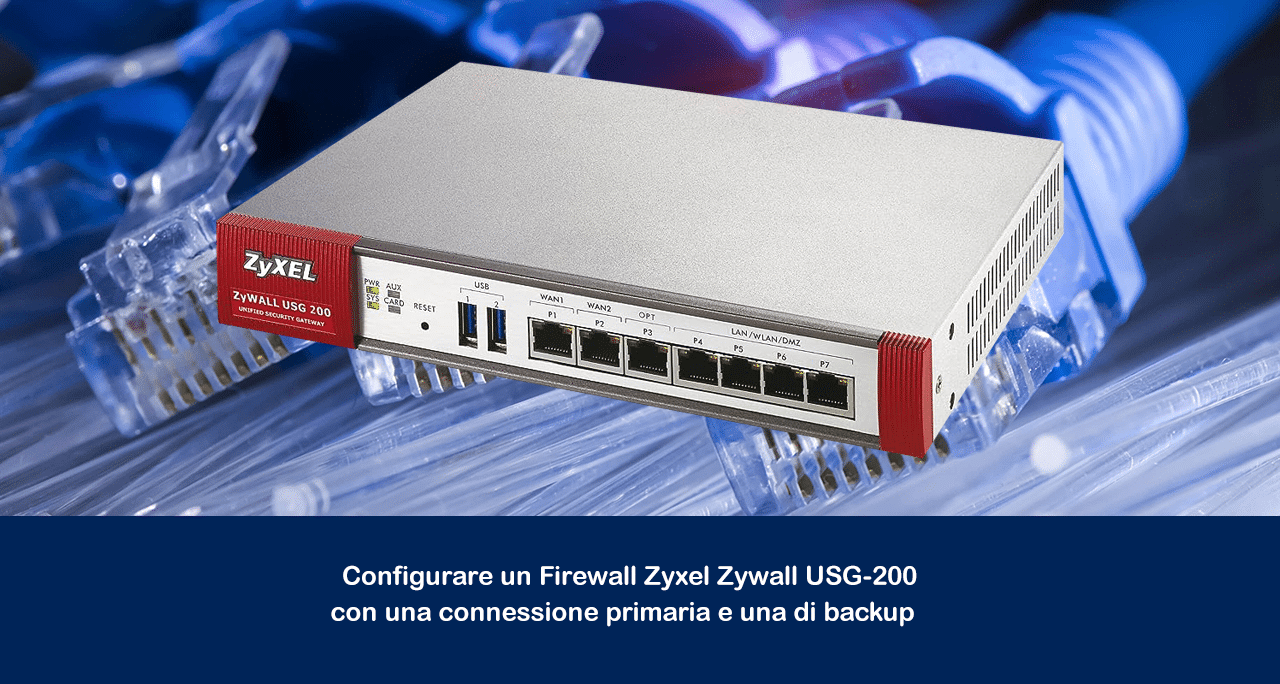

In presenza di 2 WAN, per impostare una connessione primaria e una di backup, eseguire i seguenti passaggi:

1. Accedere all’interfaccia web del firewall, tramite il browser digitando https://IP del firewall

2. Cliccare sul tasto ingranaggio a sinistra;

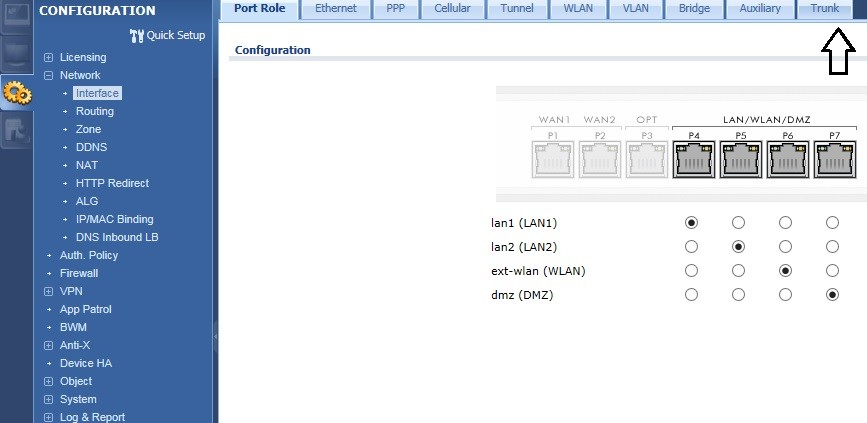

3. Selezionare “Network”->”Interface;

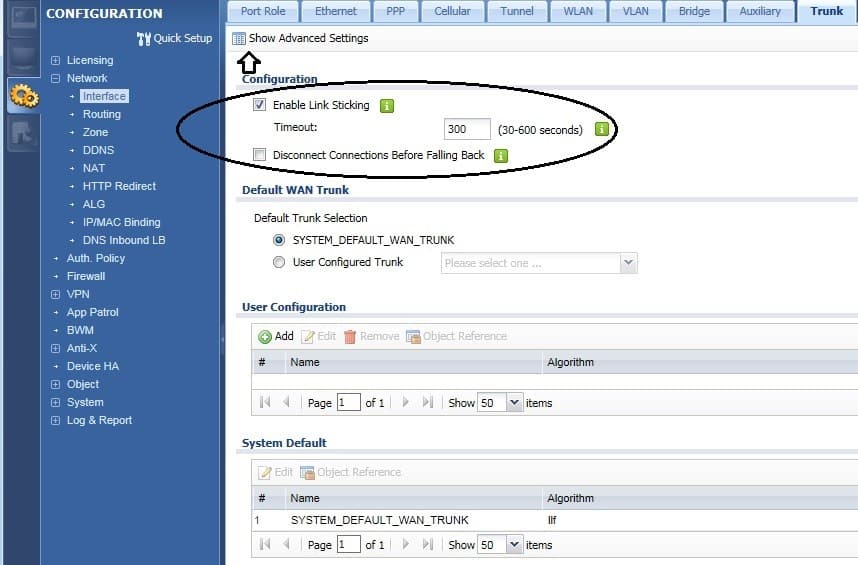

4. Cliccare in alto il tasto “Trunk“;

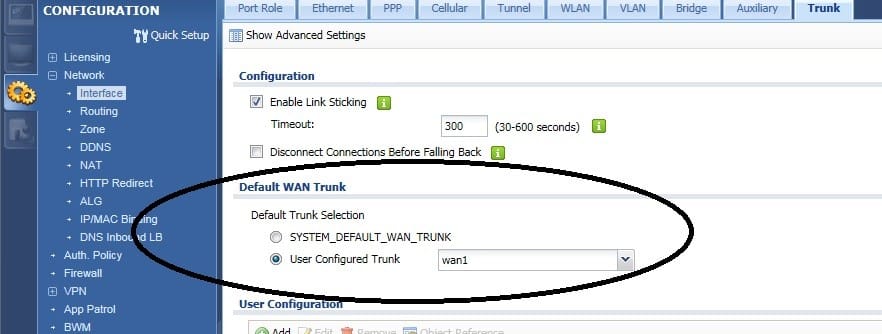

5. Cliccare in alto su “Show Advanced Setting“;

Nella sezione “Configuration”:

1. inserire il segno di spunta su “Enable Link Stiking”

2. lasciare vuoto “Disconnect connections before falling back”

Nella sezione “Default Wan Trunk“:

1. inserire il segno di spunta su “Enable Default SNAT“;

2. su Default Trunk Selection cambiare in “user configured trunk”

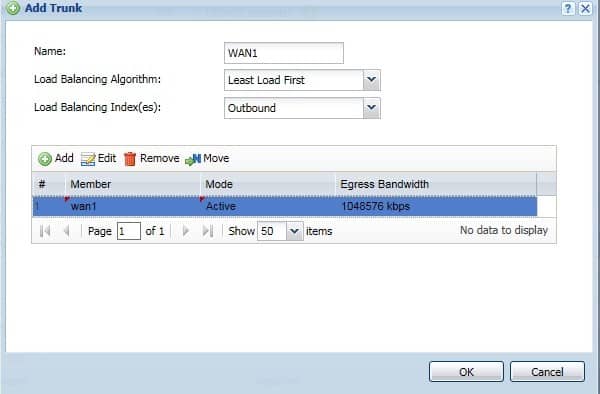

Nella sezione “User Configured Trunk“:

1. creare un nuovo TRUNK cliccando il tasto “add“;

2. inserire il nome della regola ed inserire un algoritmo ed un index di bilanciamento a piacere (creando una wan attiva ed una passiva non verrà preso in considerazione);

3. premere in basso il tasto add ed inserire la WAN1 con modo “Attive”

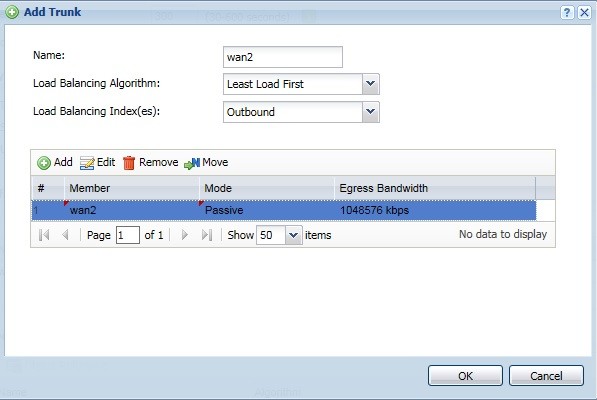

Sempre nella stessa sezione “User Configured Trunk”:

1. creare un nuovo TRUNK cliccando il tasto “add”;

2. inserire il nome della regola ed inserire un algoritmo ed un index di bilanciamento a piacere (creando una wan attiva ed una passiva non verrà preso in considerazione);

3. premere in basso il tasto add ed inserire la WAN2 con modo “Passive”

Una volta completato l’inserimento premere OK e uscire.

Sono Raffaele Chiatto, un appassionato di informatica a 360°…

Mi sono avvicinato al mondo dell’informatica nel lontano 1996 con Windows 95 e da allora non ho più smesso di dedicarmi allo studio ed approfondimento di questo settore.

Laureato in Ingegneria Informatica nel 2009, lavoro nel campo dell’IT dal lontano 2001.

Salve, ho un firewall USG20 che viene rilevato in rete ma risulta “non raggiungibile”. Ha tutte le regole impostate e svolge il suo lavoro…Non avendo un backup recente, c’è modo per accedere alla configurazione ed evitare il reset?

Grazie

Ciao. Ho uno Zywall USG 60 con due wan di cui una ADSL (WAN1) con indizzo statico per le VPN dall’esterno e l’altra (WAN2) indirizzo non statico. Vorrei che le macchine dell’ufficio utilizzassero esclusivamente la wan2 per i collegamenti con l’esterno e lasciare alle solo VPN dall’esternola WAN1; cioè rendere la WAN1 solo ingressi e la WAN2 ingressi ed uscite. È possibile? Grazie

Ciao, ho un firewall USG100 con dua adsl collegate alle wan, come posso fare per indirizzare alcuni utenti (in base agli IP) sulla adsl nella wan1 ed altri su quella in wan2? Ho provato usando le Policy Route ma sembra che mi dirottino tutto il traffico senza fare distinzione di indirizzo ip di provenienza.

Grazie mille e buona serata.

Funziona tutto! grazie mille!…. ultima domanda….come faccio per abilitare la gestione da remoto ? grazie

Riguardo al backup delle WAN…. dopo aver creato le trunk wan1(active) e wan2 (passive) , su User configured trunk bisogna selezionare wan1 o wan2 ??…

scusa per la risposta doppia 🙂 all’inizio non mi veniva visualizzata e l’ho riscritta

Mi sembra che nella configurazione del portforwarding ci sia la possibilita’ di scegliere solo WAN, e non WAN1 o WAN2 (forse perchè devo ancora collegare la WAN2?).

A me servirebbe anche gestire lo Zywall da remoto, ma se non metto gli IP pubblici, come faccio? non trovo la sezione remote management.

Non credo ci siano degli errori sugli IP ( IP WAN1 Zywall: 192.168.0.254 IP LAN Zywall 192.168.1.254)

sbaglio qualcosa?

grazie ancora

Grazie per la risposta.

Mi sembra che dalle regole del portforwarding non ci sia la possibilita di selezionare WAN1 o WAN2 ma solamente WAN. (forse perchè la wan2 non è ancora collegata?).

Comunque non credo di aver commesso errori sugli IP, separo la wan dalla lan (IP WAN Zywall 192.168.0.254 IP LAN Zywall 192.168.1.254) sbaglio qualcosa? la WAN2 la posso mettere (192.168.2.X)

PS: a me servirebbe anche la gestione da remoto del Zywall, se non metto IP pubblici nella WAN devo creare qualche regola particolare? (non vedo la sezione Remote Management).

Grazie ancora!

Christian

Ciao

Credo ci siano degli errori sugli IP perché sono illogici.

Comunque seguendo questa guida, se cade la connessione della WAN1 si attiva automaticamente la WAN2, ma non conviene mai mettere direttamente gli IP pubblici sulla WAN1 perché saresti raggiungibile dal web.

Per quanto riguarda le regole di port forwarding le devi impostare su entrambe le WAN perché viaggiano in parallelo.

Ciao, non sono espertissimo…….ho un modem telecom(192.168.0.1) collegato alla WAN1(192.168.0.254) del firewall USG-200, con delle regole di port forwarding attive (porte 3306 e 8080 3389) su un pc della LAN (192.168.1.100) (ho dovuto aprire tutte le porte del modem telecom altrimenti mi bloccava il traffico).

A giorni dovro’ inserire una WAN2 (modem infostrada) che mi servirà per il backup internet perchè la linea telecom salta spesso. (basta seguire questa guida vero? 🙂 )

DOMANDA 1: se nella WAN1 imposto direttamente gli IP pubblici non serve aprire tutte le porte del modem telecom vero?

conviene questa soluzione?

DOMANDA 2 : nel momento in cui la linea telecom salta, la WAN2 entra in azione in automatico?? e posso “passare” le regole di port forwarding alla WAN2?? (ovviamente dovro’ comunicare l’IP pubblico della WAN2 a chi utilizza i servizi di port forwarding).

spero di essere stato chiaro…

Grazie

Christian

Se configuri il firewall in bridge, vuol dire che utilizzi il firewall solo per gestione della rete interna e quindi tutto ciò che arriva dall’esterno viene controllato e gestito solo tramite le ACL che hai configurato all’interno del router.

Una volta impostata la WAN sul pannello Ethernet, è necessario configurare tramite la funzione “Configuration –>NAT” una NAT per il traffico in ingresso e tramite la funzione “Configuration–>Policy route” una regola che serve per indirizzare i pacchetti in uscita, altrimenti sarebbero inviati al TRUNK, processati per di più con il suo algoritmo.

Spero di esserti stato di aiuto.

ciao

Grazie della risposta

Quindi non devo configurare le wan nel pannello bridge? ma direttamente dal pannello Ethernet?

Puoi dirmi di pi sulle policy route, quando o tentato di metterci man, in passato. ho fatte sempre casino

Grazie 1000

Il procedimento corretto per gestire le 2 wan non è quello di configurare i trunk, bensì farei delle nat, relative alle wan, verso le rispettive lan.

Poi è necessario configurare delle policy route che fanno uscire le sorgenti lan verso le rispettive wan.

Ciao

Ciao ho un Firewall Zyxel Zywall USG-200 da qualche tempo ma non riesco ancora a configurarlo come vorrei.

Ho 2 linee wan, la prima (wan1) e una HDSL con 4 ip statici, mentre la seconda (wan2) e una “fibra” vodafone.

La wan1 lo configurata come bridge, mentre la seconda e configurata sul pannello Ethernet.

Vorrei che alcune macchine ,(i server) potessero utilizzare uno degli IP esterni della wan1, mentre le altre dovrebbero navigare sfruttando la wlan2.

Ho provato a configurare i Trunk come nella guida, ma comunque se attivo la wan1 tutte le macchine iniziano a navigare sfruttando la sola wlan1, la 2 e come se non esistesse.

Tra l’altro avevo aperto via nat, delle porte sulla wlan2 (ovviamente configurando le regole del Firewall), ma se attivo la wan1 il nat non funziona più, come se non esistesse la wan2

Qualcuno mi sa aiutare?

l’ideale e che riuscissi ad usare separatamente le due wan, indirizzandole su 2 Lan separate

Grazie a tutti per l’aiuto

Antonio